Eingriffe in iPhones zum Stehlen von Kryptowährungen! Die Angriffssuite „Coruna“ wütet, alte iOS-Versionen drohen zur leichten Beute zu werden

Autor: Max, Krypto-Stadt

Von staatlichen Überwachungstools zur „Asset-Erntemaschine“ entwickelt

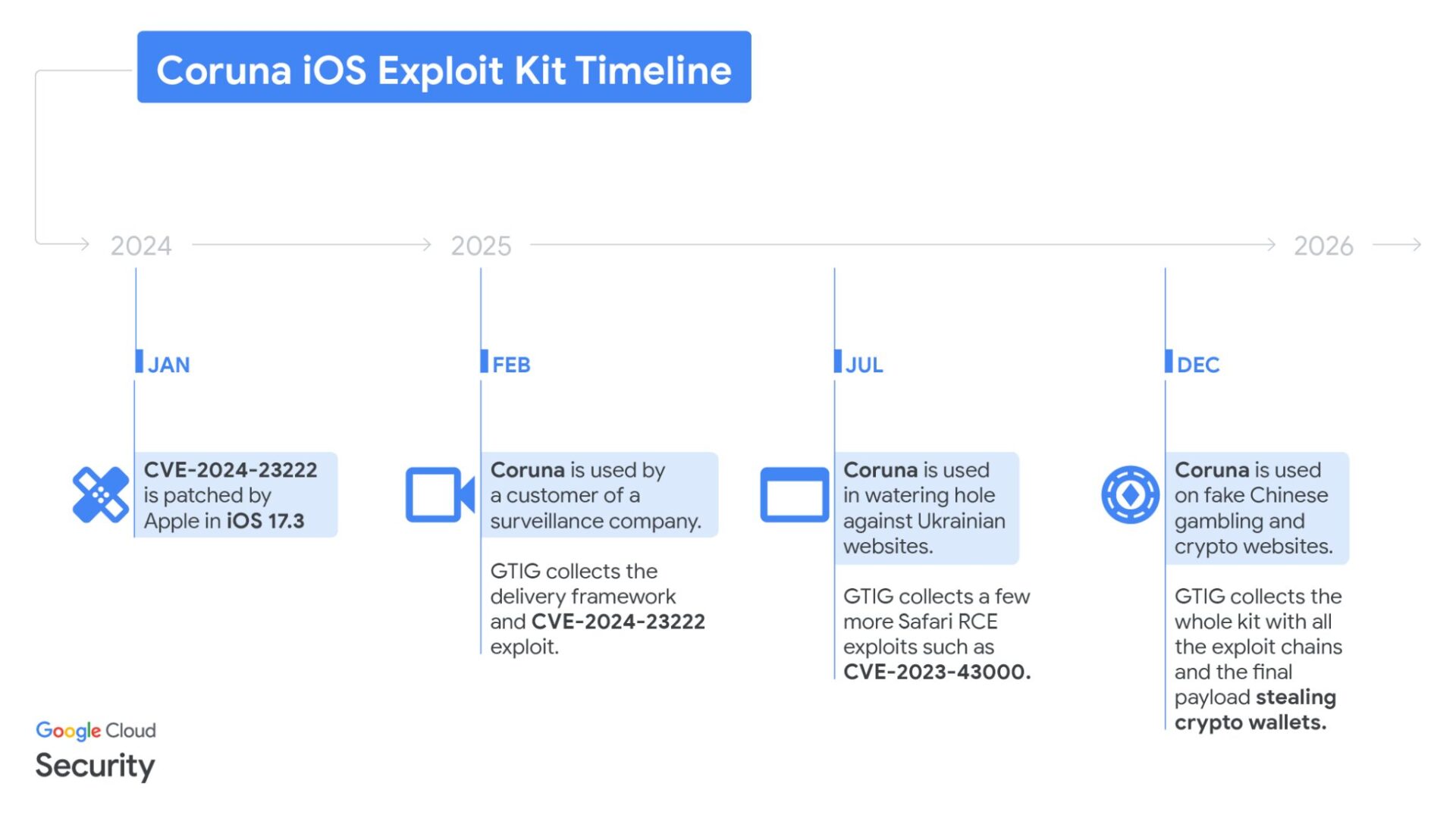

Laut einem tiefgehenden Bericht des Google Threat Intelligence Group (GTIG) stellt das iOS-Exploit-Set mit dem Codenamen Coruna (auch bekannt als CryptoWaters) eine ernsthafte Bedrohung für Nutzer weltweit dar. Dieser Werkzeugpfad ist äußerst dramatisch: Als es im Februar 2025 erstmals entdeckt wurde, wurde es von privaten Überwachungsfirmen an Regierungsstellen verkauft, um gezielt Politiker und Oppositionelle zu überwachen. Später im Sommer 2025 übernahmen Hackergruppen im Zusammenhang mit der russischen Regierung, UNC6353, das Set und nutzten es für geopolitische Spionageaktivitäten gegen ukrainische Bürger.

Bildquelle: Google | Coruna Entdeckungstimeline

Mit technischer Ausbreitung hat sich dieses professionell entwickelte Werkzeug, das Millionen von Dollar gekostet hat, offiziell in den Cyberkriminalitätsmarkt eingeschlichen. Gegen Ende 2025 bis Anfang 2026 erwarb eine chinesische Hackergruppe, UNC6691, diese Technologie und verlagerte den Angriffsschwerpunkt auf die Plünderung digitaler Vermögenswerte. Dies markiert die Kommerzialisierung hochentwickelter Spionagetools: Von gezielter Informationsbeschaffung zu groß angelegtem Raub von Kryptowährungen. Forscher weisen darauf hin, dass die Bereitschaft der Hacker, hohe technische Kosten zu investieren, auf die enormen Gewinne hinter Krypto-Assets hinweist, die professionelle Kriminalität antreiben.

23 Schwachstellen-Kettenreaktion: Das stille Eindringen hinter dem „Wasserloch“

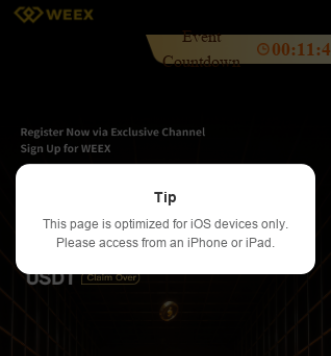

Coruna verfügt über eine extrem hohe Automatisierung und Tarnung, integriert 23 unabhängige Schwachstellen und bildet 5 vollständige Angriffsketten. Der Umfang ist breit gefächert und betrifft alle iPhone- und iPad-Geräte mit iOS 13.0 bis iOS 17.2.1. Die Hacker setzen auf „Watering Hole Attacks“, bei denen sie durch das Eindringen in oder das Erstellen gefälschter Kryptowährungsbörsen und Finanzwebseiten Opfer anlocken. Diese Seiten, wie die gefälschte WEEX-Handelsplattform, sehen fast identisch mit den echten aus und nutzen SEO sowie bezahlte Werbung, um die Sichtbarkeit zu erhöhen.

Bildquelle: Google | Gefälschte WEEX-Handelsplattform

Wenn iPhone-Nutzer diese kontaminierten Webseiten besuchen, wird im Hintergrund sofort ein Skript ausgeführt, das das Gerät erkennt. Das System prüft still und heimlich die iOS-Version. Wenn die Version im Angriffsbereich liegt, wird eine Zero-Click-Schwachstelle ausgenutzt, ohne dass der Nutzer interagieren oder Links anklicken muss. Manche gefälschte Seiten fordern den Nutzer sogar aktiv auf, iOS-Geräte zu verwenden, um eine bessere Erfahrung zu bieten – in Wirklichkeit zielen sie auf veraltete, anfällige Systeme ab.

Selbst Screenshots in Alben sind nicht sicher

Sobald Coruna Zugriff auf das Gerät erlangt, aktiviert das schädliche Programm PlasmaLoader, um die digitalen Vermögenswerte des Nutzers zu erfassen. Dieses Programm verfügt über eine leistungsstarke Scan-Funktion, sucht aktiv nach Schlüsselwörtern wie „backup phrase“, „bank account“ oder „seed phrase“ und extrahiert wichtige Daten aus SMS und Notizen. Es kann auch Bilder erkennen und automatisch Screenshots in Alben scannen, um QR-Codes mit Wallet-Seed oder privaten Schlüsseln zu finden.

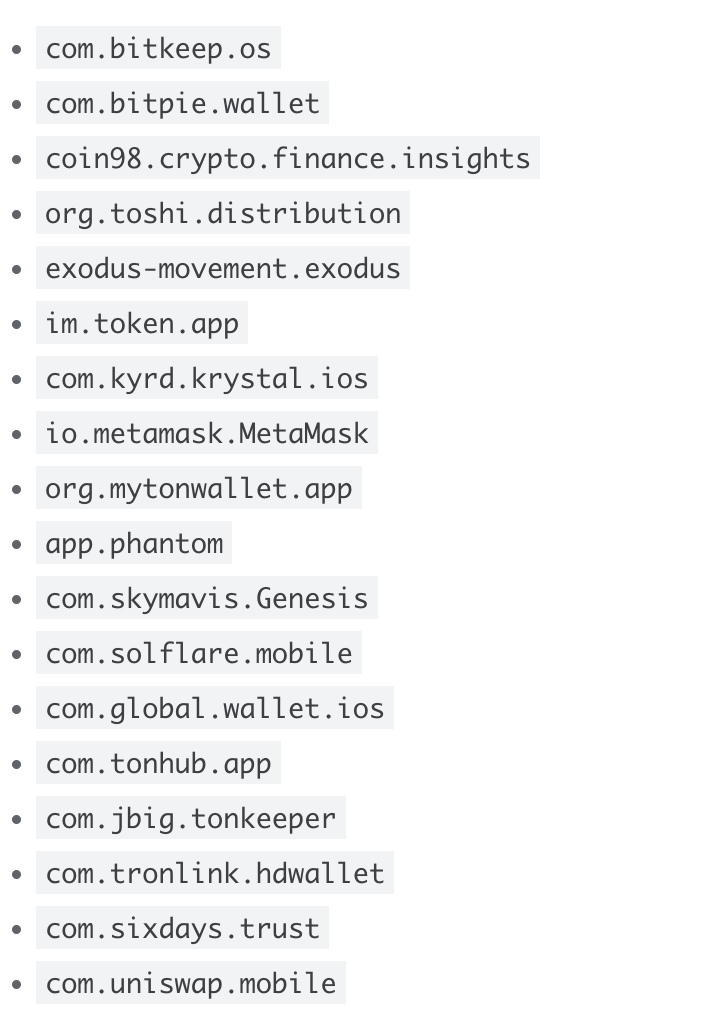

Neben statischer Datenerfassung zielt Coruna auch auf gängige Krypto-Wallet-Apps wie MetaMask und Uniswap ab. Die Hacker versuchen, sensible Informationen aus diesen Anwendungen zu extrahieren, um die volle Kontrolle über die Wallets zu erlangen. In mehreren bekannten Fällen wurden die Gelder der Opfer kurz nach dem Besuch gefälschter Webseiten transferiert. Da die Angriffe auf Systemebene erfolgen, ist jede digitale Spur, die der private Schlüssel hinterlassen hat, nicht zu vermeiden.

Bildquelle: Google | Google listet alle Apps auf, die potenziell durch Schadsoftware attackiert werden können

Schutzmaßnahmen und Überlebensrichtlinien? System-Updates sind entscheidend

Angesichts dieser hochentwickelten Bedrohung sollten iPhone-Nutzer klare Schutzmaßnahmen ergreifen. Der Google-Bericht weist darauf hin, dass Coruna auf iOS 17.3 oder höher völlig wirkungslos ist. Obwohl neuere Systemversionen bereits veröffentlicht wurden, sind viele Nutzer aufgrund alter Geräte oder unzureichendem Speicher noch nicht aktualisiert, was sie gefährdet. Für ältere Geräte, die nicht auf eine sichere Version aktualisiert werden können, ist das Aktivieren des „Lockdown Mode“ von Apple eine wirksame Gegenmaßnahme. Sobald die Malware diesen Modus erkennt, stoppt sie die Ausführung, um einer Nachverfolgung zu entgehen.

Sicherheitsexperten empfehlen Krypto-Besitzern, grundlegende Überlebensregeln zu befolgen. Die wichtigste Schutzmaßnahme ist die Verwendung von Hardware-Wallets (wie Ledger oder Trezor), bei denen die privaten Schlüssel dauerhaft offline bleiben und keinen Kontakt zum iOS-System haben. Zudem sollten alle Screenshots mit Seed-Phrasen oder privaten Schlüsseln sofort gelöscht und offline physisch gesichert werden.

Obwohl Coruna den Inkognito-Modus umgeht, um die Entdeckung zu erschweren, ist dies nur eine temporäre Lösung. Angesichts des steigenden Werts digitaler Vermögenswerte ist die regelmäßige Aktualisierung der Software und erhöhte Sicherheitsbewusstheit für jeden Investor eine Grundpflicht.

Verwandte Artikel

Scallop Protocol auf Sui von Flash-Loan-Angriff getroffen, $142K Ausgesaugt durch Oracle-Manipulation

22-Jähriger zu 70 Monaten verurteilt wegen $263 Million Krypto-Diebstahl Geldwäsche

Litecoin erleidet tiefe Ketten-Neuorganisation nach Zero-Day-Exploit der MWEB-Privacy-Layer

Adresse im Zusammenhang mit Avi Eisenberg zeigt neue On-Chain-Aktivität und wirft Sicherheitsbedenken auf

Sui-Chain-DeFi-Kreditverleih-Protokoll Scallop wird gehackt, eine Schwachstelle im alten Vertragswerk führt zu Diebstahl von 150.000 SUI

Scallop entdeckt eine Schwachstelle im sSUI-Reward-Pool, erleidet einen Verlust von 150K SUI, verspricht jedoch vollständigen Ausgleich