Radiant Protocol đã bị hack và mất 4,5 triệu USD chỉ trong vài giây sau khi ra mắt.

Lý do là vì trên thị trường USDC mới, vấn đề làm tròn toán học trong chức năng “đốt” được khuếch đại và khai thác, cho phép tin tặc trích thêm USDC.

Tổng hợp bởi Daniel Tan

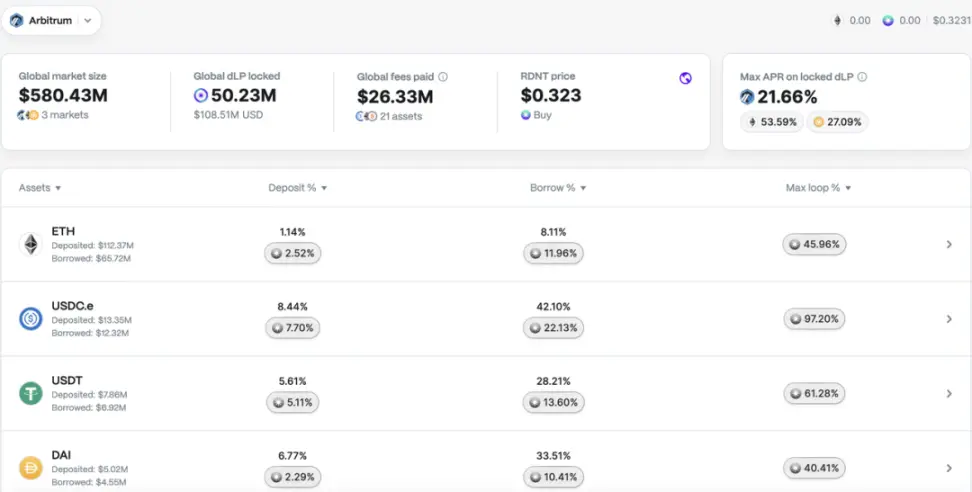

Vào ngày 3 tháng 1 năm 2024, giờ Bắc Kinh, giao thức Radiant trên Arbitrum đã bị tấn công bởi các khoản vay nhanh. Tin tặc đã thực hiện 3 cuộc tấn công vào giao thức #Radiant, dẫn đến thiệt hại tổng cộng 1.902 ETH (trị giá 4,5 triệu USD). Nguyên nhân sâu xa là do trên thị trường $USDC mới, một vấn đề làm tròn toán học trong chức năng “đốt” đã được khuếch đại và khai thác, cho phép tin tặc rút thêm $USDC.

MetaTrust Labs đã tiến hành nghiên cứu và phân tích chuyên sâu về cuộc tấn công này, tiết lộ cách tin tặc khai thác lỗ hổng.

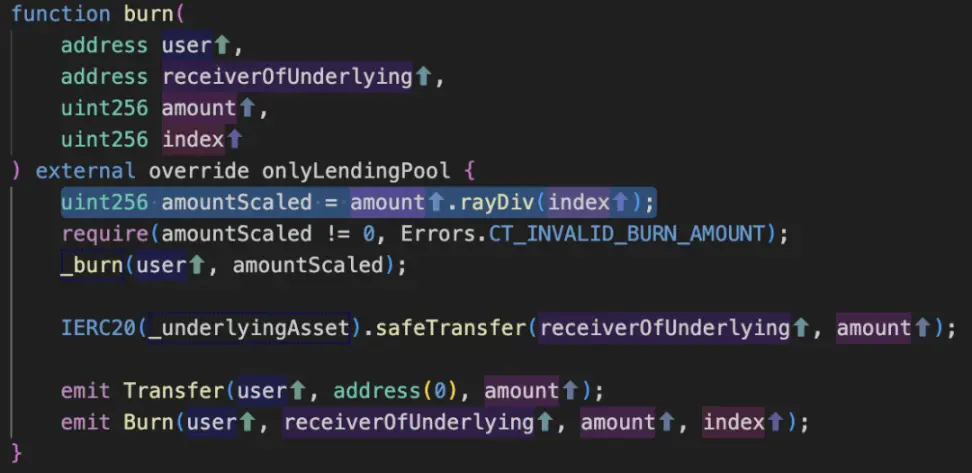

Giao thức Radiant của Giao thức cho vay

Radiant là một giao thức cho vay phi tập trung, không giám sát, chạy trên nhiều chuỗi, bao gồm Arbitrum, BNBChain và Ethereum.

Sau cuộc tấn công, tổng giá trị bị khóa trong giao thức Radiant vẫn là 313 triệu USD, điều này là do nhóm dự án đã nhanh chóng đình chỉ giao thức sau khi bị tấn công để ngăn chặn tổn thất thêm.

mốc thời gian

buôn bán

0xc5c4bbddec70edb58efba60c1f27bce6515a45ffcab4236026a5eeb3e877fc6d

0x2af556386c023f7ebe7c662fd5d1c6cc5ed7fba4723cbd75e00faaa98cd14243

0x1ce7e9a9e3b6dd3293c9067221ac3260858ce119ecb7ca860eac28b2474c7c9b

Mất tài sản

Ba giao dịch bị tấn công dẫn đến tổng thiệt hại hơn 1.902 ETH, trị giá hơn 4,5 triệu đô la Mỹ. Tại thời điểm viết bài, 1.902 $ ETH vẫn được lưu trữ trong ví của hacker (0x826d5f4d8084980366f975e10db6c4cf1f9dde6d).

kẻ tấn công

0x826d5f4d8084980366f975e10db6c4cf1f9dde6d

Hợp đồng tấn công

0x39519c027b503f40867548fb0c890b11728faa8f

Hợp đồng đang bị tấn công

Rạng rỡ: Nhóm cho vay:

0xf4b1486dd74d07706052a33d31d7c0aafd0659e1

rUSDCn:

0x3a2d44e354f2d88ef6da7a5a4646fd70182a7f55

Chuyện gì đã xảy ra trước cuộc tấn công

Mười lăm giây trước cuộc tấn công, bên dự án vừa tạo ra một thị trường USDC mới trên Arbitrum và hacker là người đầu tiên tương tác với thị trường USDC mới.

Các bước tấn công

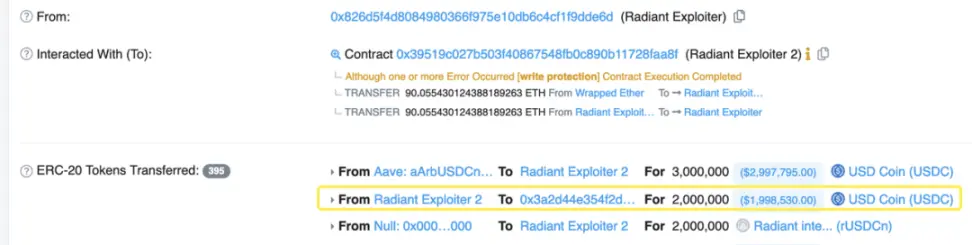

Lấy giao dịch tấn công đầu tiên 0x1ce7e9a9e3b6dd3293c9067221ac3260858ce119ecb7ca860eac28b2474c7c9b làm ví dụ.

-

Vay 3 triệu USDC từ AAVE thông qua chức năng cho vay nhanh;

-

Gửi 2 triệu USDC vào Radiant Pool. Tại thời điểm này, chỉ số thanh khoản là 1e27.

-

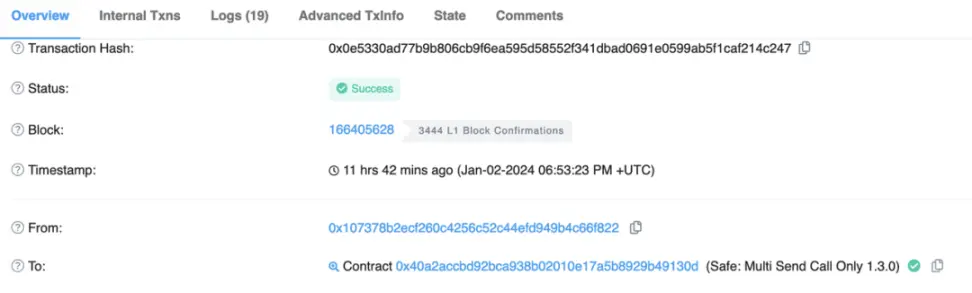

Thực hiện khoản vay nhanh trị giá 2 triệu đô la trên Radiant Lending Pool và tăng chỉ số thanh khoản lên 1,8e36.

-

Lặp lại bước 3, 151 lần, để phóng to liaidityIndex lên 2,7e38, gấp 270000000000 lần giá trị ban đầu.

-

Vay 90,6 USD ETH từ Radiant Pool, trị giá 215 nghìn USD. Đây là lợi nhuận từ cuộc tấn công này;

-

Tạo hợp đồng mới (0xd8b591);

-

Phê duyệt USDC không giới hạn cho hợp đồng mới, chuyển 543K $USDC sang hợp đồng mới và sử dụng hợp đồng mới để thực hiện các bước sau, chuyển 543K $USDC sang hợp đồng mới và sử dụng hợp đồng mới để thực hiện các bước sau ;

-

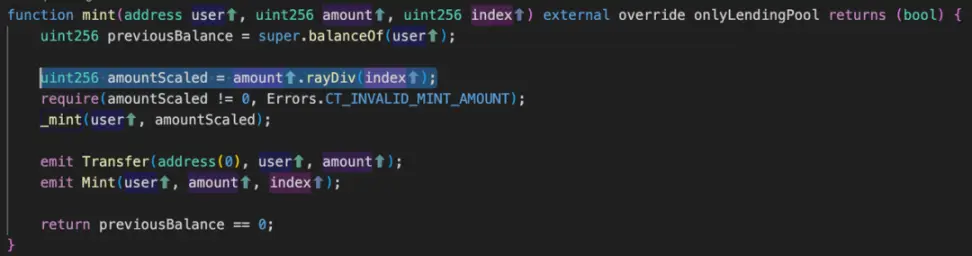

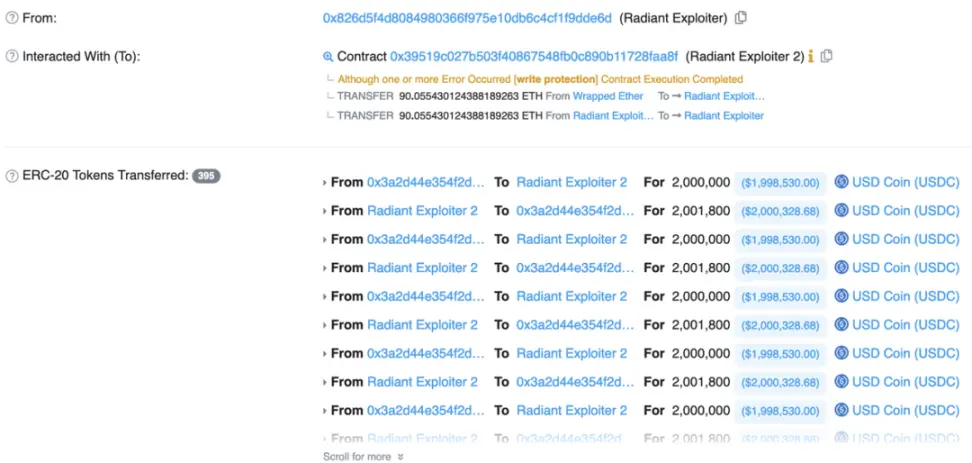

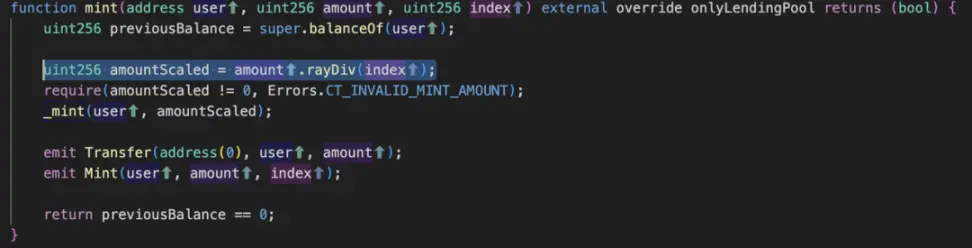

Gửi 543K $USDC vào Radiant pool và đúc 2 wei token. Bởi vì số lượngScaled là 2 token, 543600000002*1e27/2718000000009999999999999998631966035920=2;

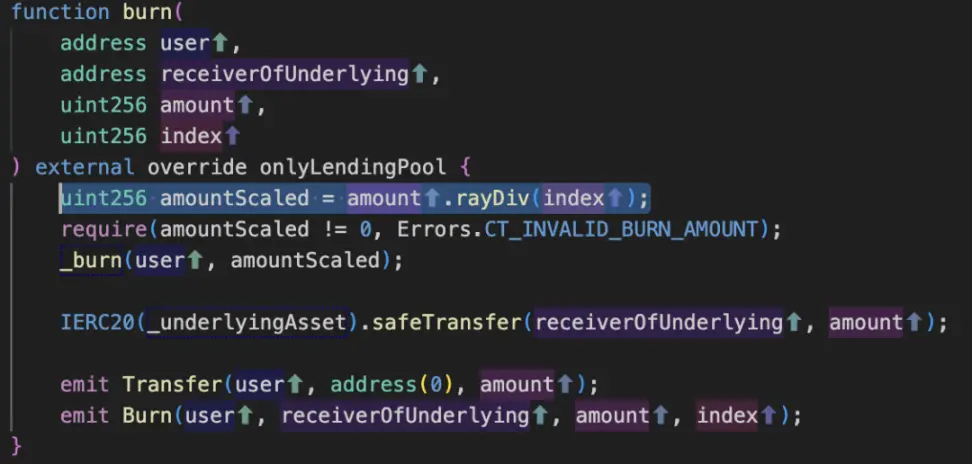

- Rút 407K $USDC khỏi nhóm Radiant, chỉ đốt 1 wei token vì moneyScaled là 1, 407700000000*1e27/271800000000999999999999999998631966035920=1,5 và các vấn đề làm tròn toán học. Xin lưu ý rằng moneyScaled là biến loại uint256, sẽ chuyển đổi 1,5 thành 1.

-

Gửi 271K $USDC vào Radiant pool và đúc token với số tiền được chia theo tỷ lệ 1 vì 271800000001*1e27/2718000000009999999999999998631966035920=1

-

Rút 407K $USDC khỏi nhóm Radiant và chỉ hủy các token có số tiền được chia theo tỷ lệ 1.

-

Lặp lại các bước 10 và 11 tối đa 18 lần và rút $USDC khỏi thị trường mới mà hacker đã gửi trước đó vào thị trường mới.

-

Chuyển đổi 2 $WETH thành 4,73K $USDC và 3,23K $USDC thành 1,36 $WETH.

-

Sử dụng 3,5 triệu USDC làm tiền gốc và 15.000 USDC làm phí để trả khoản vay nhanh của AAVE.

-

Lợi nhuận $90 ETH.

nguyên nhân gốc rễ

Lý do cơ bản là hacker là kẻ đầu tiên tương tác với thị trường USDC gốc mới được tạo ra, khai thác chức năng cho vay nhanh của giao thức Radiant để khuếch đại chỉ số thanh khoản và khai thác các bài toán làm tròn toán học để đánh cắp tài sản từ nhóm cho vay.

Mã khóa