Главный специалист по информационной безопасности компании SlowMist 23pds 10 марта на платформе X предупредил, что злоумышленники осуществили «отравление» результатов поиска Bing AI, поместив поддельную программу установки OpenClaw на первую позицию по ключевому слову «OpenClaw Windows», что побудило пользователей скачать и запустить вредоносное ПО.

Методы атаки: как вредоносные репозитории на GitHub загрязняют поиск Bing AI

(Источник: Huntress)

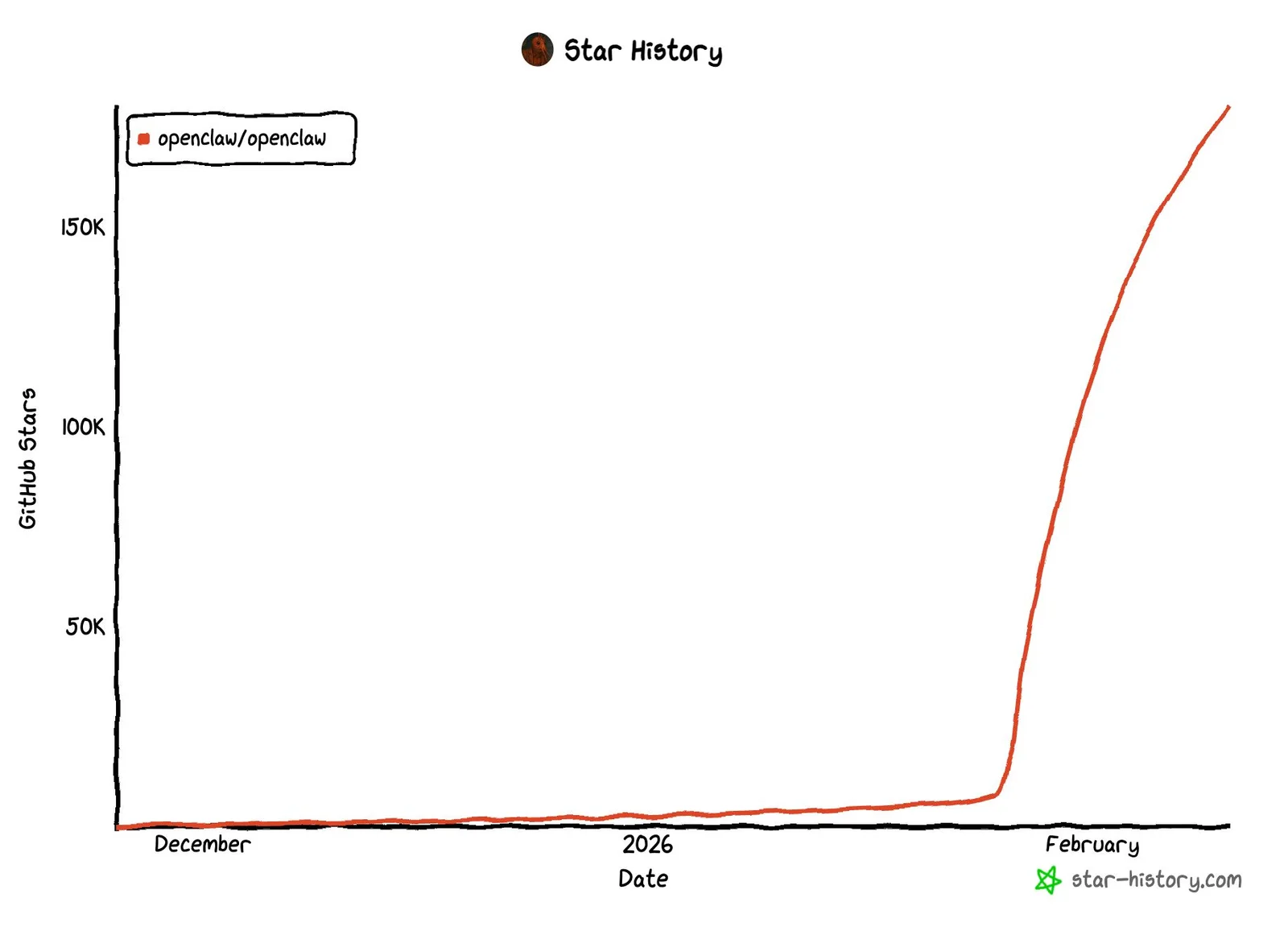

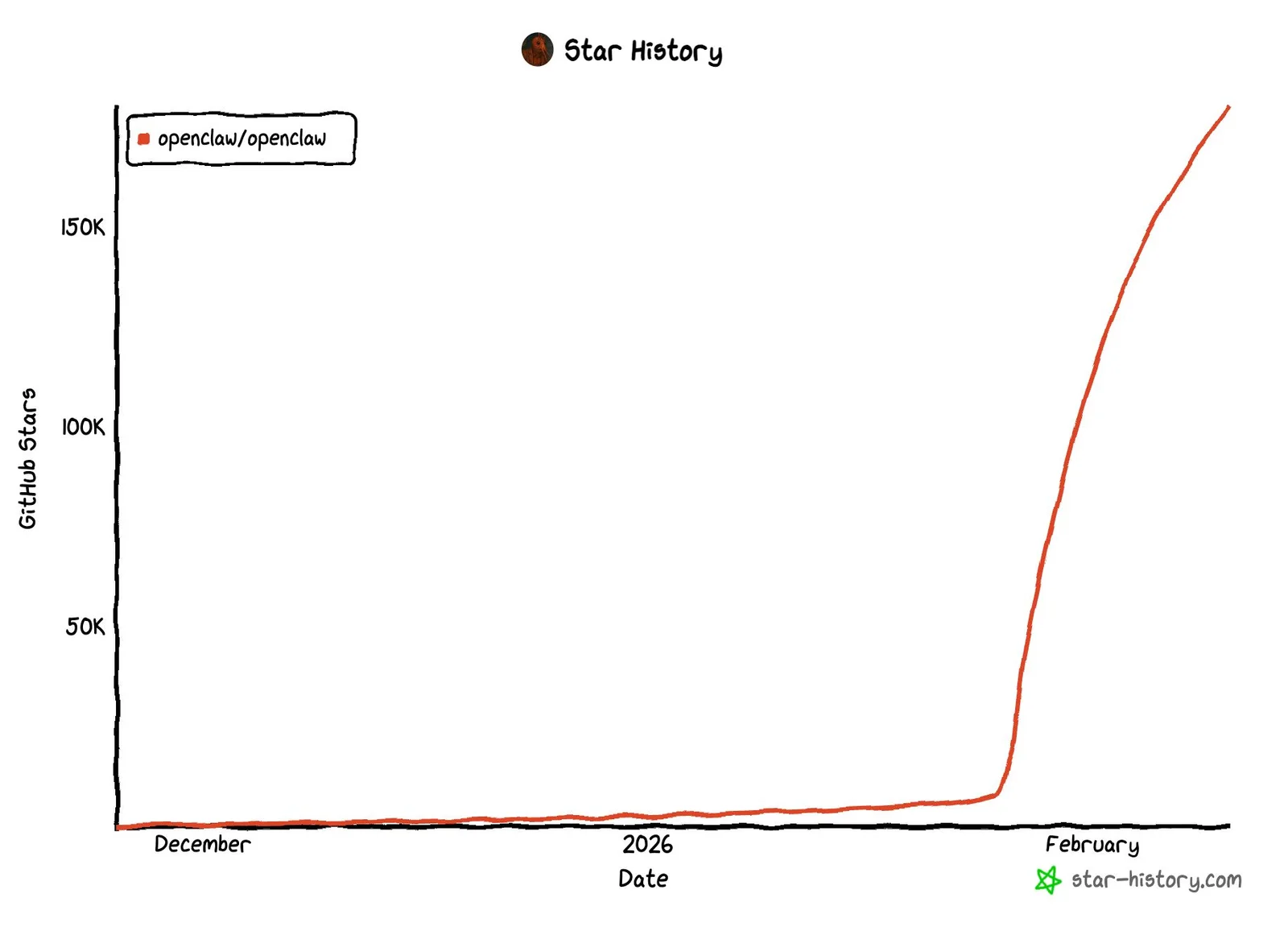

OpenClaw — это популярный личный открытый AI-помощник, быстро набравший миллионы пользователей, изначально называвшийся Clawdbot (запущен в ноябре 2025 года). Он быстро получил десятки тысяч форков и сотни тысяч звезд на GitHub. Эта популярность стала уязвимым местом для злоумышленников.

Злоумышленники создали на GitHub фальшивый репозиторий, маскирующийся под легитимный установочный инструмент, использующий в качестве доверенной части код с Cloudflare для повышения доверия. Репозиторий опубликован от имени отдельной организации «openclaw-installer», а не обычного пользователя, что помогает избежать первоначальных подозрений.

Huntress отмечает, что успех этой атаки обусловлен тем, что достаточно разместить вредоносный код на GitHub, чтобы загрязнить рекомендации Bing AI, без необходимости дополнительного вмешательства в алгоритмы поисковой системы. Этот метод схож с атакой декабря 2025 года, когда злоумышленники использовали функции совместного чата ChatGPT и Grok, но уровень сложности ниже, а масштаб — шире.

Анализ вредоносного комплекта: трехуровневая угроза вредоносных программ

В рамках этой атаки задействованы три компонента вредоносного ПО, выполняющих четко распределенные функции:

Stealth Packer (новый упаковщик): внедряет вредоносный код в память, добавляет правила брандмауэра, создает скрытые задания в планировщике и перед выполнением расшифровки проверяет виртуальную среду (например, отслеживая движение мыши, чтобы определить, является ли среда реальной). Обнаружение на VirusTotal крайне низкое.

GhostSocks (вредоносное ПО для обратного прокси): ранее использовалось группой вымогателей BlackBasta, превращая зараженные компьютеры в прокси-серверы, позволяя злоумышленникам входить в аккаунты под IP жертвы, обходя многофакторную аутентификацию (MFA) и системы антифрода.

Ключевые программы для кражи информации (Vidar / PureLogs Stealer): написаны на Rust, работают в памяти, похищая учетные данные, API-ключи и конфигурационные файлы OpenClaw; некоторые версии Vidar используют каналы Telegram и страницы Steam для скрытия командных и управляющих (C2) адресов.

Многоплатформенная инфекция: разные пути проникновения на Windows и macOS

Зловредные репозитории на GitHub предоставляют инструкции по установке для обеих платформ.

На Windows после запуска «OpenClaw_x64.exe» развертываются несколько вредоносных загрузчиков на Rust, а программы для кражи данных работают в фоновом режиме.

На macOS инструкция требует выполнить однострочную команду bash, которая скачивает из репозитория «dmg» организации «puppeteerrr» файл «OpenClawBot», признанный как модификация AMOS, и запрашивает права администратора для похищения данных из папок документов, загрузок и рабочего стола.

После обнаружения и сообщения о репозитории Huntress GitHub удалил его примерно через 8 часов. Важно отметить, что даже легальные версии OpenClaw содержат конфигурационные файлы с чувствительной информацией (пароли, API-ключи), и при наличии вредоносных программ эти файлы также под угрозой кражи.

Часто задаваемые вопросы

Почему результаты поиска Bing AI рекомендуют вредоносное ПО?

Злоумышленники обнаружили, что достаточно разместить вредоносный код на GitHub, чтобы Bing AI автоматически продвигал такие репозитории в топ поиска. Система оценки доверия к репозиториям на GitHub неэффективно распознает вредоносный контент, что позволяет злоумышленникам использовать встроенное доверие платформы для обмана.

Как GhostSocks обходит многофакторную аутентификацию?

GhostSocks превращает зараженный компьютер в прокси-сервер, через который злоумышленники используют украденные учетные данные для входа в аккаунты под IP жертвы. Поскольку такие входы выглядят как обычные и соответствуют привычной геолокации и сетевой среде, системы MFA и антифрода не распознают их как аномальные.

Как определить поддельный установщик OpenClaw?

Легитимный OpenClaw скачивается только с официального репозитория GitHub. Если при установке на macOS требуется выполнить команду bash для загрузки файла из неизвестного репозитория, это серьезный сигнал опасности. Пользователи не должны доверять репозиториям на GitHub без проверки, поскольку размещение кода на доверенной платформе не гарантирует его безопасность.

Отказ от ответственности: Информация на этой странице может поступать от третьих лиц и не отражает взгляды или мнения Gate. Содержание, представленное на этой странице, предназначено исключительно для справки и не является финансовой, инвестиционной или юридической консультацией. Gate не гарантирует точность или полноту информации и не несет ответственности за любые убытки, возникшие от использования этой информации. Инвестиции в виртуальные активы несут высокие риски и подвержены значительной ценовой волатильности. Вы можете потерять весь инвестированный капитал. Пожалуйста, полностью понимайте соответствующие риски и принимайте разумные решения, исходя из собственного финансового положения и толерантности к риску. Для получения подробностей, пожалуйста, обратитесь к

Отказу от ответственности.

Связанные статьи

41 крипто-похищение во Франции за 3,5 месяца; Дуров винит утечки данных

Сообщение Gate News, 24 апреля — во Франции за всего 3,5 месяца 2026 года, по словам Павла Дурова, основателя Telegram, произошло 41 похищение держателей криптовалюты, он связал всплеск с повсеместными утечками данных. Дуров отметил в публикации на X, что конфиденциальные персональные данные, включая сведения, находящиеся у налоговых органов, и информацию из крупного взлома во Французском агентстве по безопасным документам, раскрыли примерно имена, адреса и номера телефонов 19 миллионов человек, делая держателей цифровых активов более удобными целями.

Во Франции власти подтвердили, что с января 2026 года зафиксировано более 40 похищений крипто-держателей или попыток похищений, что означает резкий рост по сравнению с примерно 30 случаями в 2025 году. По словам Филиппа Шадри, представителя французской судебной полиции, схема действий и методы выбора жертв различаются: многие операции координируются сетями, работающими за рубежом. Инциденты варьируются от кратковременных похищений до жестоких случаев с пытками и требованиями выкупа. В одном недавнем случае в Бургундии похитили женщину и ее 11-летнего сына, а затем их освободили после крупномасштабной полицейской операции. В другом случае в Англеже подозреваемые ошибочно похитили не тех людей, прежде чем их арестовали. В 2025 году видного деятеля криптоиндустрии Давида Баллана похитили, а затем отрезали ему палец, прежде чем его спасли.

Французские прокуроры предъявили обвинения уже 88 лицам в связи с крипто-ориентированными похищениями, включая несовершеннолетних как минимум в дюжине случаев. Дуров предупредил, что расширение доступа правительства к цифровым идентификаторам и зашифрованным коммуникациям может ухудшить ситуацию, если системы будут скомпрометированы, хотя его утверждение о том, что налоговые чиновники напрямую продают данные, остается неподтвержденным.

Кризис утечки данных выходит за рамки похищений. Группы по защите данных во Франции сообщают о миллионах скомпрометированных записей в нескольких утечках, затрагивающих государственные службы и частные компании. По словам Себа, президента Французской федерации по защите данных, Франция готовится стать второй по количеству взломов страной в мире в 2026 году: более 300 французских сервисов затронуты, 23 миллиона аккаунтов скомпрометированы, и более 250 миллионов записей данных раскрыты. France Titres ANTS в одиночку увидел(а) более 11,7 миллиона раскрытых аккаунтов, а Государственное агентство по платежам и услугам утекло банковские реквизиты и номера социального страхования миллионов французских граждан.

Крипто-ориентированные похищения обычно следуют схеме: жертв идентифицируют как людей, владеющих цифровыми активами, похищают и под давлением принуждают к переводу средств. В отличие от традиционных банковских счетов, криптовалютные кошельки можно получить мгновенно, если раскрыты приватные ключи или пароли, что делает их привлекательными целями для вымогательства. Между тем Bitcoin за последние 30 дней вырос почти на 10%, торгуясь по $77,601 на момент публикации, тогда как Ethereum снизился на 5% за неделю и торгуется по $2,315.

GateNews2ч назад

Итальянский исследователь выиграл награду 1 BTC за квантовую атаку на ключи с 32 767 битами

Сообщение Gate News, 24 апреля — Джанкарло Лелли, итальянский исследователь, получил один Биткоин после демонстрации крупнейшей на сегодняшний день масштабной квантовой атаки на криптографию на эллиптических кривых. Прорыв усиливает опасения по поводу квантовых угроз Биткоину, Ethereum и другим активам, защищённым

GateNews4ч назад

Luck.io, некастодиальное казино Solana, закрывается; пользователей призвали немедленно вывести средства

Сообщение Gate News, 24 апреля — Luck.io, некастодиальная платформа казино, построенная на Solana, объявила о своем закрытии 24 апреля 2026 года, призвав всех пользователей немедленно вывести свои балансы из Smart Vaults. Вывод средств можно инициировать через сайт luck.io или через инструмент Vault Withdrawal Tool по адресу

GateNews7ч назад

США вводят санкции против криптокошельков, связанных с Ираном; Tether замораживает $344 млн USDT

Сообщение Gate News, 24 апреля — министр финансов США Скотт Бессент объявил в четверг о санкциях против нескольких кошельков, связанных с Ираном, в рамках усилий президента Дональда Трампа по усилению экономического давления на страну на фоне действующего режима прекращения огня. «Мы последуем за деньгами, которые Тегеран отчаянно пытается вывести из страны, и будем преследовать все финансовые каналы, связанные с режимом», — заявил Бессент в своем заявлении.

GateNews9ч назад

Проект Eleven вручает награду Q-Day 1 в BTC: исследователи используют квантовый компьютер для взлома 15-битного эллиптического ключа

Некоммерческая организация Project Eleven, сосредоточенная на исследовании «Q-Day (дня взлома блокчейн-криптографии квантовыми компьютерами)», объявила 4/24, что вручит независимому исследователю Giancarlo Lelli награду в размере 1 биткоина. На общедоступном в облаке квантовом компьютерном оборудовании Lelli, используя вариант алгоритма Shor, успешно взломал 15-битный ключ эллиптической кривой — это крупнейшая на сегодняшний день демонстрация публичной квантовой атаки.

Масштаб и значение атаки

項目 內容 獲獎者 Giancarlo Lelli(獨立研究者) 攻擊目標 15 位元橢圓曲線金鑰,搜尋 32,767 種可能性 使用硬體 公開可存取的雲端量子電腦 演算法 Shor

ChainNewsAbmedia10ч назад

Исследователь взламывает 15-битный ключ эллиптической кривой и получает награду 1 BTC

Независимый исследователь Джанкарло Лелли вывел 15-битный ключ эллиптической кривой с помощью публично доступного квантового компьютера, что, согласно стартапу, стало тем, что Project Eleven назвал «крупнейшей квантовой атакой» на эллиптическое криптографирование на сегодняшний день. Project Eleven присудил Лелли награду в 1 BTC,

CryptoFrontier12ч назад