Vitalik advierte severamente: actividades off-chain de Ethereum están involucradas en colusión, lo que podría enfrentar riesgos de falta de recuperación.

El cofundador de Ethereum, Vitalik Buterin, emitió una severa advertencia: aunque la seguridad de la cadena de bloques puede prevenir que la mayoría de los validadores conspiren para robar activos en la cadena, esta protección desaparece por completo cuando los usuarios confían en los validadores para realizar tareas fuera de la cadena, incluso enfrentando el riesgo de no poder recuperar activos.

Vitalik delimita los límites de seguridad de Ethereum: diferencias esenciales entre on-chain y off-chain

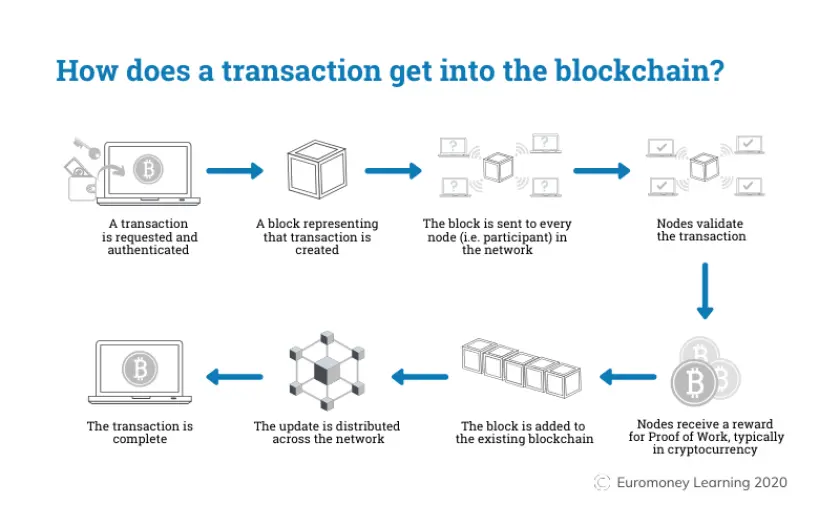

(Fuente: EMLearning)

Los protocolos de Cadena de bloques imponen estrictas reglas de verificación, y cada nodo verifica de forma independiente al revisar las firmas de transacción, prevenir el doble gasto y asegurar que la transición de estado siga la lógica del protocolo. Esta verificación descentralizada significa que los validadores coludidos no pueden falsificar transacciones ni crear Bloquear inválidos para robar fondos de los usuarios. La naturaleza descentralizada de este sistema garantiza que incluso el control mayoritario no pueda sobrepasar estas salvaguardias fundamentales.

Esta es la razón por la cual, incluso si el 51% de los validadores se colude, no pueden simplemente “robar” los activos en la cadena de Ethereum. La base matemática de la cadena de bloques—criptografía de curva elíptica, funciones hash, árbol de Merkle—asegura que solo aquellos que poseen la clave privada pueden mover los activos. El papel de los validadores es simplemente ordenar las transacciones y empaquetar bloques, y no controlar los activos en sí. Esta “inalienabilidad” es la ventaja clave de la cadena de bloques en comparación con los sistemas financieros tradicionales.

Sin embargo, cuando los validadores manejan tareas off-chain (como la alimentación de datos de oráculos, decisiones de gobernanza o servicios de re-staking), esta protección se vuelve ineficaz. Estas actividades no pertenecen al ámbito de ejecución del algoritmo de la cadena de bloques, sino que dependen de la honestidad de los validadores. Sin la protección de las pruebas criptográficas de las transacciones on-chain, la mayoría de las personas pueden proporcionar datos falsos o manipular resultados. Los usuarios afectados por esta colusión off-chain no tienen un mecanismo automático de resolución de disputas o recuperación. La cadena de bloques no puede verificar o cuestionar las decisiones tomadas fuera de su capa de consenso, lo que resulta en que las víctimas no puedan obtener un recurso para asegurar la seguridad fundamental de los activos on-chain.

Seguridad on-chain vs. comparación de riesgos off-chain:

Activos en cadena: protección criptográfica, incluso un ataque del 51% no puede robar, la prueba matemática garantiza la seguridad

Actividades off-chain: Dependen de la honestidad, la colusión de la mayoría puede manipular los resultados, sin protección criptográfica no se puede recuperar.

Diferencias clave: verificación de la cadena de bloques vs. confianza humana, ejecución algorítmica vs. consenso social

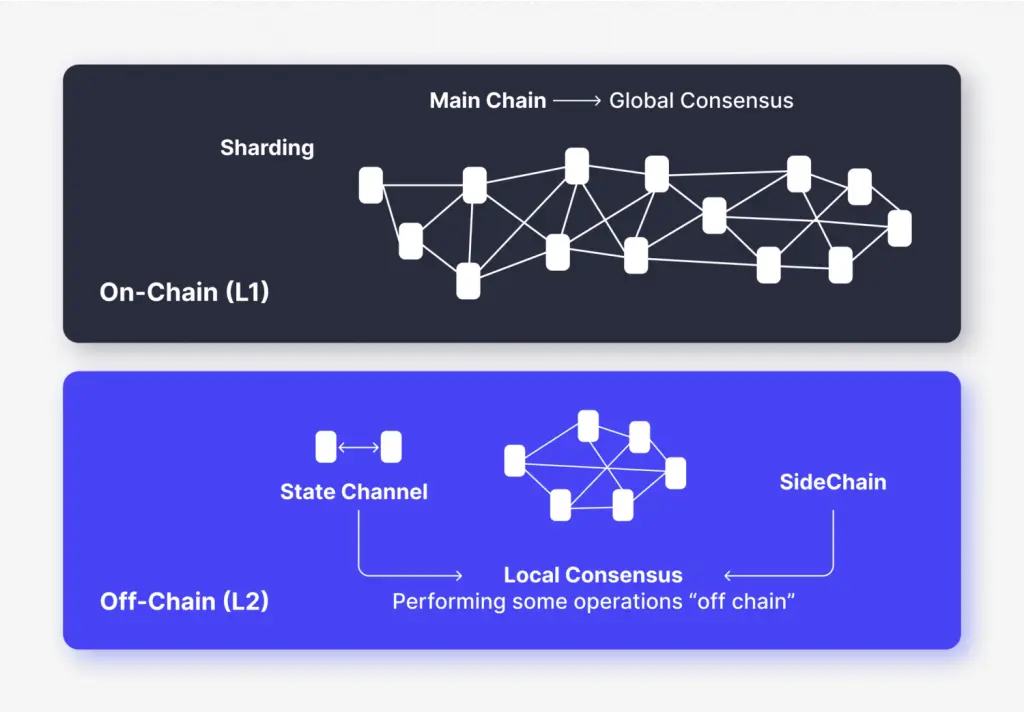

La advertencia de Vitalik se dirige especialmente a los servicios off-chain en el ecosistema de Ethereum. Con el desarrollo de innovaciones como DeFi, oráculos, Layer 2 y re-staking, cada vez más funciones críticas dependen de la ejecución off-chain. Aunque estas innovaciones aumentan la eficiencia y la funcionalidad, también introducen nuevas suposiciones de confianza. Los usuarios deben entender que, al utilizar estos servicios, ya no gozan de la absoluta garantía de seguridad de las transacciones on-chain puras.

Riesgos amplificados de confianza off-chain: vulnerabilidades de oráculos y reposicionamiento

(fuente:B2BINPAY)

¿Por qué la confianza off-chain amplifica el riesgo? La verificación tradicional de la cadena de bloques requiere que las computadoras realicen 100 veces el trabajo original. Sin embargo, cuando los usuarios transfieren fondos a off-chain a través de carteras de custodia, intercambios centralizados o cálculos controlados por validadores, renuncian a la protección inherente de la cadena de bloques. Los sistemas off-chain carecen de la verificación independiente que proporciona cada nodo on-chain, por lo que son susceptibles a la manipulación de la mayoría de los validadores.

Esta distinción es importante porque el consenso de la cadena de bloques opera a través de reglas algorítmicas ejecutadas sin el control de ninguna de las partes. Las actividades off-chain dependen de la conducta coordinada y la integridad de los validadores, pero no dependen de la verificación a nivel de protocolo. Si la mayoría conspira para informar información falsa, los contratos inteligentes que dependen de los datos de oráculos proporcionados por los validadores pueden producir resultados incorrectos, lo que puede causar pérdidas financieras que los mecanismos on-chain no pueden prevenir o revertir.

Por ejemplo, los protocolos DeFi dependen de oráculos para proporcionar datos de precios de activos. Si la mayoría de los validadores del oráculo se coluden para proporcionar precios falsos (como inflar el precio de un activo a 10 veces su precio real), las liquidaciones y transacciones basadas en este precio erróneo se ejecutarán automáticamente en la cadena. Aunque estas transacciones son técnicamente “válidas” (de acuerdo con la lógica del contrato inteligente), se basan en datos falsos, lo que provoca pérdidas reales para los usuarios. Peor aún, como estas transacciones ya se han ejecutado y confirmado en la cadena, no se pueden revertir ni deshacer.

Cuando se le preguntó si su advertencia mencionaba protocolos de re-staking como EigenLayer, Vitalik confirmó que la plataforma aborda esta vulnerabilidad mediante un mecanismo de reducción que utiliza su propio token. EigenLayer permite a los validadores de Ethereum re-stakear su ETH, proporcionando seguridad para otros servicios (como oráculos, Layer 2, puentes cruzados). Para prevenir el mal comportamiento de los validadores, EigenLayer introduce un mecanismo de reducción: si los validadores proporcionan datos falsos o violan las reglas del protocolo, sus activos en staking serán confiscados.

Este sistema de sanciones económicas ofrece cierta protección, pero no se puede comparar con las garantías criptográficas que aseguran la validez de los bloques en la cadena frente a ataques de mayoría. El mecanismo de recorte depende de la capacidad de detectar y demostrar comportamientos maliciosos, pero en muchos escenarios fuera de la cadena, la propia definición de “maldad” es ambigua. Por ejemplo, si un validador de oráculos informa un precio “incorrecto pero no intencionado”, ¿debería ser recortado? ¿Cómo se puede probar si fue intencionado o no? Estos desafíos en la gobernanza y la ejecución hacen que los mecanismos de seguridad fuera de la cadena sean mucho menos confiables que las garantías matemáticas de la cadena.

Mejoras de privacidad y el delicado equilibrio de seguridad en Ethereum

En el momento en que Vitalik emitió una advertencia de seguridad, Ethereum estaba persiguiendo mejoras de privacidad significativas que son diferentes de la tradicional transparencia de la red. A principios de este mes, detalló GKR, una tecnología criptográfica cuya velocidad de verificación de cálculos es 10 veces más rápida que los métodos tradicionales, y que admite pruebas de cero conocimiento, permitiendo a las computadoras demostrar que los cálculos son correctos sin revelar los datos subyacentes.

La Fundación Ethereum también estableció en septiembre un grupo de privacidad compuesto por 47 miembros, para que la privacidad en la red sea la configuración predeterminada en lugar de una opción, abordando así las preocupaciones sobre la divulgación de demasiada información financiera en las cadenas de bloques públicas. Más allá de la demanda empresarial, Vitalik cree que este es el único camino hacia la adopción global, especialmente para Ethereum. Recientemente, el experto de la industria Petro Golovko comparó la transparencia actual de la cadena de bloques con la era de Internet antes de las criptomonedas en una entrevista con Cryptonews, afirmando que el sistema de salarios públicos y saldos de cuentas sigue siendo “inutilizable para las personas comunes y imposible para las instituciones”.

El plan tiene como objetivo lograr transacciones privadas, divulgación selectiva de identidad y mejorar la experiencia de privacidad del usuario, sin sacrificar el mecanismo de verificación que previene la manipulación por parte de los validadores. Sin embargo, el impulso hacia la privacidad presenta una paradoja evidente. Vitalik advirtió que si las transacciones se vuelven privadas, ¿cómo mantendrá la red un mecanismo de verificación transparente para evitar la manipulación off-chain?

La solución radica en tecnologías criptográficas como GKR, que permiten verificar la validez de las transacciones sin exponer los detalles de las mismas, preservando así la principal propiedad de seguridad de la cadena de bloques, ya que incluso bajo ataques mayoritarios los bloques inválidos serán rechazados, al mismo tiempo que se protege la información financiera sensible de ser vista por el público. Este avance tecnológico de “verificable pero no visible” es el camino clave para que Ethereum resuelva la contradicción entre privacidad y seguridad.

La tecnología GKR (Goldwasser-Kalai-Rothblum) representa un avance significativo en el campo de las pruebas de conocimiento cero. Las pruebas de conocimiento cero tradicionales como zk-SNARKs, aunque pueden proteger la privacidad, tienen una velocidad de verificación más lenta y altos costos computacionales. GKR mejora la velocidad de verificación en 10 veces, haciendo posible su aplicación práctica. Este avance tecnológico proporciona viabilidad técnica para la actualización de privacidad de Ethereum, permitiendo que la red proteja la privacidad del usuario mientras mantiene suficiente transparencia para prevenir comportamientos maliciosos.

El clúster de privacidad de 47 miembros muestra el nivel de atención que Ethereum presta a los problemas de privacidad. Este clúster reúne a expertos en criptografía, desarrolladores de protocolos y desarrolladores de aplicaciones, enfocados en integrar profundamente las funciones de privacidad en todos los niveles de Ethereum. Desde las transacciones privadas en el nivel de protocolo, hasta la identidad anónima en el nivel de aplicación, y la protección de la privacidad en la interfaz de usuario, este es un plan de mejora sistemático.

El futuro de la seguridad y la privacidad en la cadena de bloques

Las advertencias de Vitalik y el plan de mejoras en la privacidad de Ethereum revelan conjuntamente los desafíos clave en el desarrollo de la tecnología de la cadena de bloques: cómo proporcionar privacidad garantizando la seguridad. Esto no es solo un problema técnico, sino también un problema filosófico. Aunque la cadena de bloques completamente transparente es segura, sacrifica la privacidad del usuario. Un sistema completamente privado protege al usuario, pero puede proporcionar un caldo de cultivo para actividades delictivas y evasión regulatoria.

El camino elegido por Ethereum es “privacidad opcional”: los usuarios pueden elegir si utilizar funciones de privacidad, en lugar de forzar que todas las transacciones sean privadas. Este diseño protege los derechos de elección de los usuarios, al tiempo que deja espacio para el cumplimiento regulatorio. Para las transacciones ordinarias que no requieren privacidad, los usuarios pueden continuar utilizando el modo transparente. Para actividades financieras sensibles, los usuarios pueden activar el modo de privacidad. Esta flexibilidad puede ser una ventaja clave de Ethereum en la adopción institucional y el cumplimiento regulatorio.

A partir de la advertencia de Vitalik, los usuarios deberían concluir que: es fundamental entender el modelo de seguridad del servicio que estás utilizando. Cuando realizas transacciones directamente en la cadena de bloques de Ethereum, disfrutas del nivel más alto de protección. Cuando utilizas servicios como oráculos, Layer 2, o re-staking, dependes de diferentes supuestos de seguridad. La práctica sabia es elegir el nivel de seguridad adecuado según la escala de los fondos y tu capacidad para asumir riesgos.

Artículos relacionados

ETH y altcoins podrían experimentar un aumento parabólico al seguir la ruta alcista del ATH del Russell 2000

Bitmine incrementa más de 100.000 ETH en una semana, avanzando más hacia el objetivo del «5% de la oferta total de Ethereum»

El Consejo de Seguridad de Arbitrum Congela 30,766 ETH del Exploit de KelpDAO; 9 de 12 Miembros Votan a Favor

Tether acuña 1.000 millones de USDT en Ethereum

OCBC 在以太坊和 Solana 上推出代币化黄金基金 GOLDX

¡Bitmine compró 101627 ETH la semana pasada! Tom Lee: el criptoinvierno está cerca de terminar