العقود الآجلة

وصول إلى مئات العقود الدائمة

TradFi

الذهب

منصّة واحدة للأصول التقليدية العالمية

الخیارات المتاحة

Hot

تداول خيارات الفانيلا على الطريقة الأوروبية

الحساب الموحد

زيادة كفاءة رأس المال إلى أقصى حد

التداول التجريبي

مقدمة حول تداول العقود الآجلة

استعد لتداول العقود الآجلة

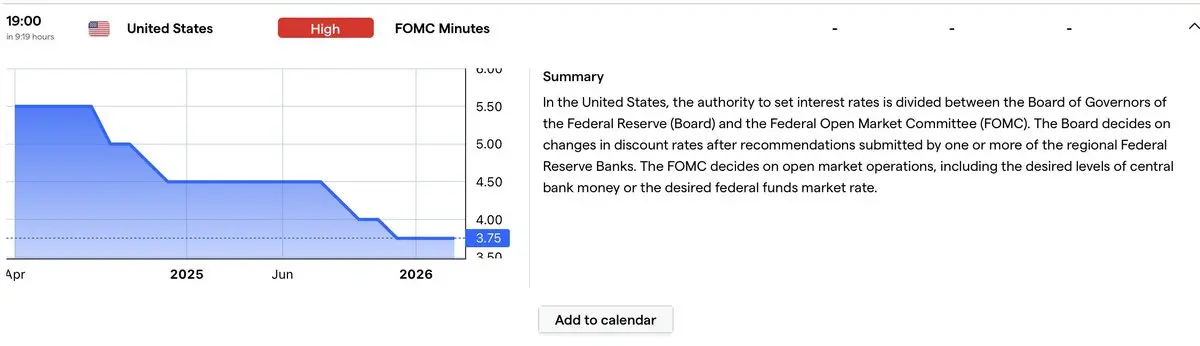

أحداث مستقبلية

"انضم إلى الفعاليات لكسب المكافآت "

التداول التجريبي

استخدم الأموال الافتراضية لتجربة التداول بدون مخاطر

إطلاق

CandyDrop

اجمع الحلوى لتحصل على توزيعات مجانية.

منصة الإطلاق

-التخزين السريع، واربح رموزًا مميزة جديدة محتملة!

HODLer Airdrop

احتفظ بـ GT واحصل على توزيعات مجانية ضخمة مجانًا

Pre-IPOs

افتح الوصول الكامل إلى الاكتتابات العامة للأسهم العالمية

نقاط Alpha

تداول الأصول على السلسلة واكسب التوزيعات المجانية

نقاط العقود الآجلة

اكسب نقاط العقود الآجلة وطالب بمكافآت التوزيع المجاني