تم اختراق Radiant Protocol وخسر 4.5 مليون دولار في غضون ثوانٍ من إطلاقه.

السبب هو أنه في سوق USDC الجديد، تم تضخيم واستغلال مشكلة التقريب الرياضي في وظيفة “الحرق”، مما يسمح للمتسللين باستخراج USDC إضافي.

** بقلم دانييل تان **

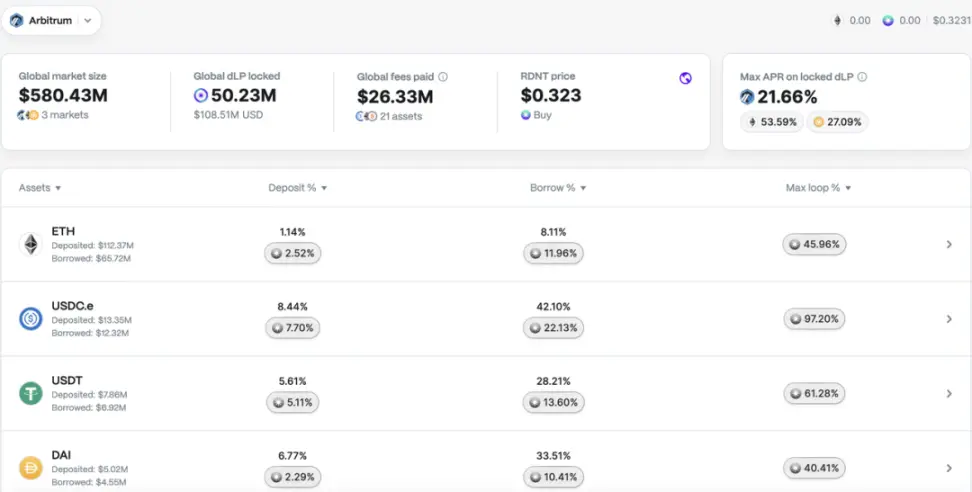

في 3 يناير 2024، بتوقيت بكين، تعرض بروتوكول Radiant الخاص بـ Arbitrum للهجوم من خلال القروض السريعة. أجرى المتسللون 3 هجمات على بروتوكول #Radiant، مما أدى إلى خسارة إجمالية قدرها 1,902 إيثريوم (بقيمة 4.5 مليون دولار). السبب الجذري هو أنه في سوق USDC الجديد، تم تضخيم واستغلال مشكلة التقريب الرياضي في وظيفة “الحرق”، مما سمح للمتسللين بسحب دولارات USDC إضافية.

أجرت MetaTrust Labs بحثًا وتحليلاً متعمقًا لهذا الهجوم، كاشفة عن كيفية استغلال المتسللين للثغرة الأمنية.

بروتوكول الإقراض بروتوكول مشع

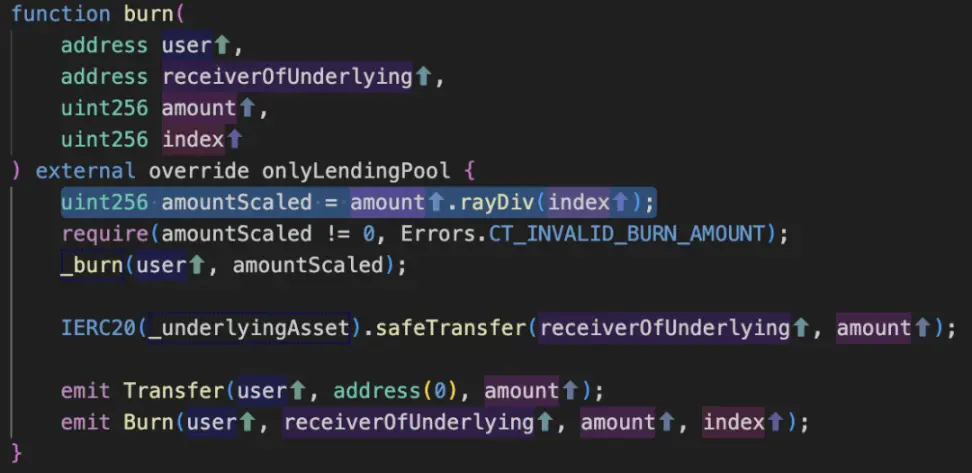

Radiant هو بروتوكول إقراض لامركزي وغير وصائي يعمل على سلاسل متعددة، بما في ذلك Arbitrum وBNBChain وEthereum.

بعد الهجوم، كانت القيمة الإجمالية المقفلة في بروتوكول Radiant لا تزال 313 مليون دولار، وذلك لأن فريق المشروع قام بسرعة بتعليق البروتوكول بعد تعرضه للهجوم لمنع المزيد من الخسائر.

الجدول الزمني

تجارة

0xc5c4bbddec70edb58efba60c1f27bce6515a45ffcab4236026a5eeb3e877fc6d

0x2af556386c023f7ebe7c662fd5d1c6cc5ed7fba4723cbd75e00faaa98cd14243

0x1ce7e9a9e3b6dd3293c9067221ac3260858ce119ecb7ca860eac28b2474c7c9b

خسارة الأصول

وأسفرت المعاملات الهجومية الثلاث عن خسارة إجمالية تزيد عن 1902 إيثريوم، بقيمة تزيد عن 4.5 مليون دولار أمريكي. وفي وقت كتابة هذا التقرير، كان مبلغ 1,902 دولارًا أمريكيًا من ETH لا يزال مخزنًا في محفظة المتسلل (0x826d5f4d8084980366f975e10db6c4cf1f9dde6d).

مهاجم

0x826d5f4d8084980366f975e10db6c4cf1f9dde6d

عقد الهجوم

0x39519c027b503f40867548fb0c890b11728faa8f

العقد تحت الهجوم

مشع: مجمع الإقراض:

0xf4b1486dd74d07706052a33d31d7c0aafd0659e1

rUSDCn:

0x3a2d44e354f2d88ef6da7a5a4646fd70182a7f55

ماذا حدث قبل الهجوم

قبل خمسة عشر ثانية من الهجوم، كان فريق المشروع قد أنشأ للتو سوق USDC جديدًا على Arbitrum، وكان المتسلل أول شخص يتفاعل مع سوق USDC الجديد.

خطوات الهجوم

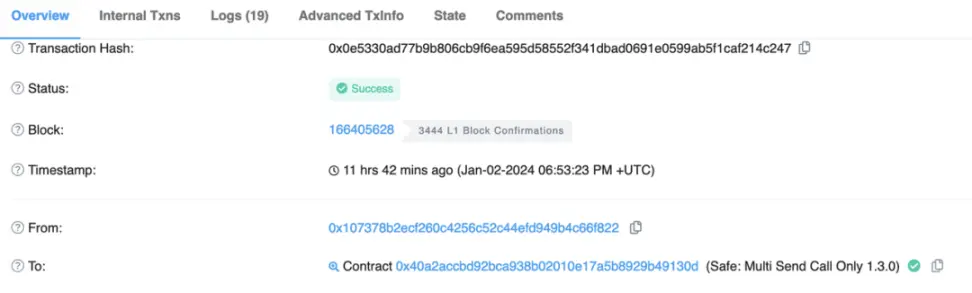

خذ معاملة الهجوم الأولى 0x1ce7e9a9e3b6dd3293c9067221ac3260858ce119ecb7ca860eac28b2474c7c9b كمثال.

-

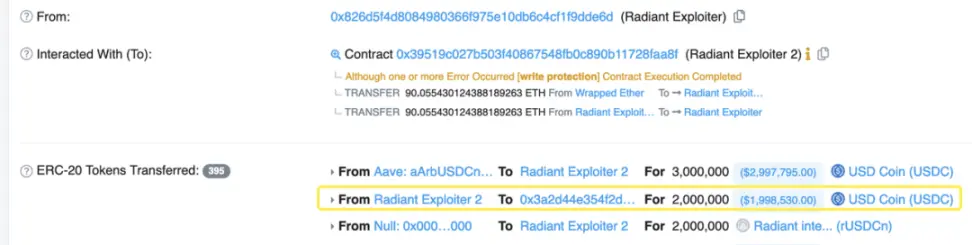

اقتراض 3 ملايين دولار أمريكي من USDC من AAVE من خلال وظيفة القرض السريع؛

-

قم بإيداع 2 مليون دولار أمريكي في Radiant Pool. في هذا الوقت، مؤشر السيولة هو 1e27.

-

قم بتقديم قرض سريع بقيمة 2 مليون دولار أمريكي على Radiant Lending Pool وقم بتوسيع مؤشر السيولة إلى 1.8e36.

-

كرر الخطوة 3، 151 مرة، لتكبير مؤشر liauidityIndex إلى 2.7e38، وهو ما يعادل 270000000000 ضعف القيمة الأولية.

-

اقترض 90.6 دولارًا من ETH من Radiant Pool، بقيمة 215 ألف دولار، هذا هو الربح من هذا الهجوم؛

-

إنشاء عقد جديد (0xd8b591)؛

-

الموافقة على USDC غير محدود للعقد الجديد، وتحويل 543 ألف دولار USDC إلى العقد الجديد، واستخدام العقد الجديد لتنفيذ الخطوات التالية: تحويل 543 ألف دولار USDC إلى العقد الجديد، واستخدام العقد الجديد لتنفيذ الخطوات التالية ;

-

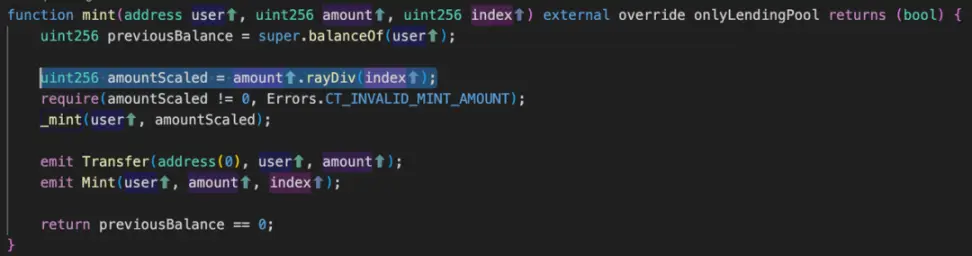

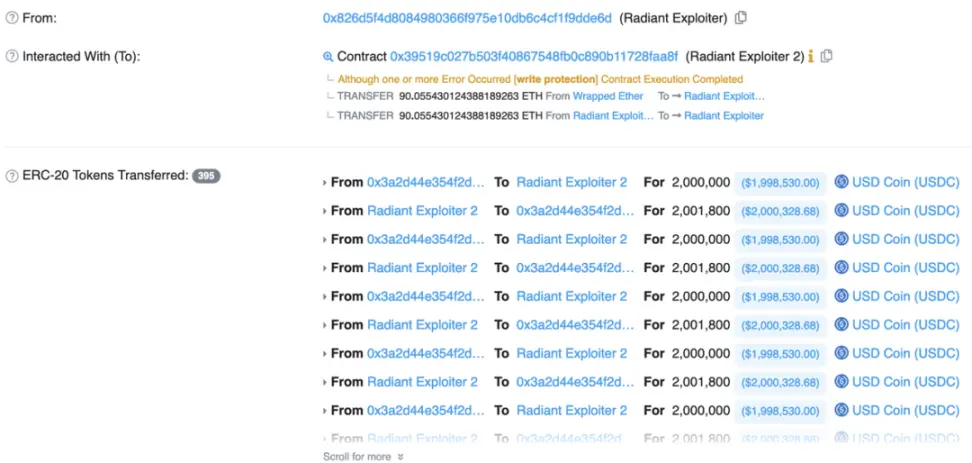

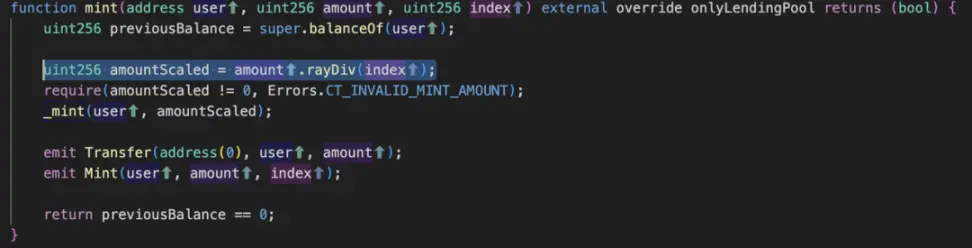

قم بإيداع 543 ألف دولار USDC في مجموعة Radiant واستخرج 2 من رموز wei. نظرًا لأن المبلغ المحدد هو رمزان، 543600000002*1e27/27180000000099999999999998631966035920=2؛

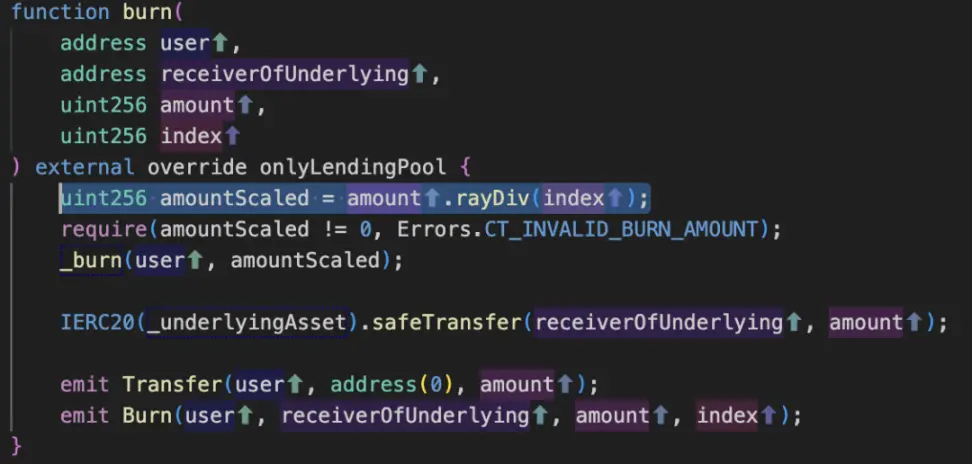

- سحب 407 ألف دولار USDC من مجموعة Radiant، وحرق 1 وي فقط من الرموز لأن المبلغ المحدد هو 1، 407700000000*1e27/27180000000099999999999998631966035920=1.5 ومشكلات التقريب الرياضي. يرجى ملاحظة أن المبلغ المقيس هو متغير من نوع uint256، والذي سيحول 1.5 إلى 1.

-

قم بإيداع مبلغ 271 ألف دولار أمريكي USDC في مجموعة Radiant ورموز النعناع بمبلغ 1 لأن 271800000001*1e27/2718000000009999999999998631966035920=1

-

اسحب 407 ألف دولار أمريكي من مجموعة Radiant وقم بتدمير الرموز المميزة فقط بمبلغ 1.

-

كرر الخطوتين 10 و11 حتى 18 مرة واستنزف USDC بالدولار الأمريكي من السوق الجديدة التي أودعها المتسلل سابقًا في السوق الجديدة.

-

قم بتحويل 2 $WETH إلى 4.73 ألف $USDC و3.23 ألف $USDC إلى 1.36 $WETH.

-

استخدم 3.5 مليون دولار أمريكي كمبلغ أساسي و15000 دولار أمريكي كرسوم لسداد قرض AAVE السريع.

-

ربح 90 دولارًا أمريكيًا.

السبب الجذري

السبب الأساسي هو أن المتسلل كان أول من تفاعل مع سوق USDC الأصلي الذي تم إنشاؤه حديثًا، واستغل وظيفة القروض السريعة لبروتوكول Radiant لتضخيم مؤشر السيولة، واستغل مشاكل التقريب الرياضية لسرقة الأصول من مجمع الإقراض.

رمز المفتاح