Результати пошуку Bing AI були піддані отруєнню, зловмисна програма OpenClaw викрадає конфіденційні дані

SlowMist (Медовий Туман) — головний фахівець з інформаційної безпеки 23pds 10 березня на платформі X попередив, що зловмисники здійснили «отруєння» результатів пошуку Bing AI, помістивши підроблений інсталяційний файл OpenClaw у перше місце за пошуком за ключовим словом «OpenClaw Windows», щоб спонукати користувачів завантажити та запустити шкідливе програмне забезпечення.

Атака: Як шкідливі репозиторії на GitHub забруднюють пошук Bing AI

(Джерело: Huntress)

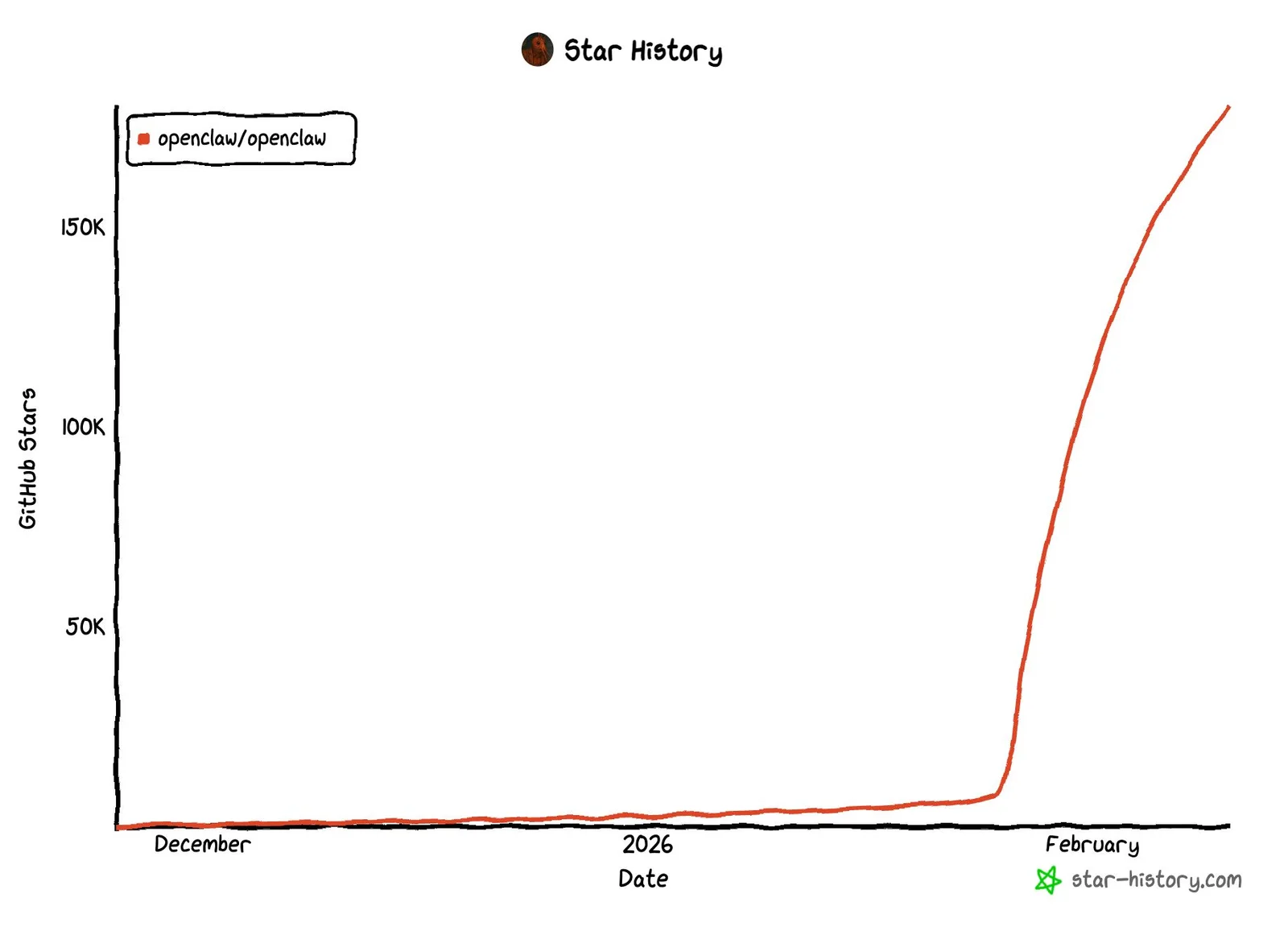

OpenClaw — це швидко зростаючий особистий відкритий AI-помічник, спочатку названий Clawdbot (запуск у листопаді 2025 року), який швидко здобув десятки тисяч форків і сотні тисяч зірок на GitHub. Ця популярність стала вікном для проникнення зловмисників.

Зловмисники створили на GitHub фальшивий репозиторій, що імітує легальне інсталяційне програмне забезпечення, використовуючи легітимний код від Cloudflare для підвищення довіри, а також випустили його під назвою «openclaw-installer» від імені окремої організації, а не звичайного користувача, щоб уникнути підозр.

Huntress зазначає, що успіх цієї атаки полягає в тому, що достатньо просто розмістити зловмисний код на GitHub, щоб забруднити рекомендації Bing AI, без додаткового впливу на алгоритми пошукової системи. Ця методика є продовженням атак у грудні 2025 року, коли зловмисники зловживали функціями спільного чату ChatGPT і Grok, але з меншим порогом входу та ширшим впливом.

Аналіз шкідливого пакету: Три рівні шкідливого ПЗ

Ці компоненти зловмисного ПЗ мають чіткий розподіл ролей:

Stealth Packer (новий тип обгортки): інжектує зловмисний код у пам’ять, додає правила до брандмауера, створює приховані завдання у планувальнику та виконує анти-віртуальне тестування (визначає рух миші для імітації реального користувача). Виявлений дуже рідко на VirusTotal.

GhostSocks (зловмисне програмне забезпечення для реверс-проксі): раніше використовувався групою BlackBasta для шантажу, перетворює інфікований комп’ютер у проксі-сервер, дозволяючи зловмисникам входити у облікові записи через IP-адресу жертви, обходячи MFA та антифрод-системи.

Крадіжка даних (Vidar / PureLogs Stealer): завантажується через Rust, виконується у пам’яті, краде облікові дані, API-ключі та конфігураційні файли OpenClaw; варіанти Vidar навіть використовують Telegram-канали та сторінки Steam для приховування командних серверів.

Кросплатформне зараження: різні шляхи для Windows і macOS

Зловмисні репозиторії на GitHub містять інструкції для обох платформ. У Windows, запуск «OpenClaw_x64.exe» активує кілька зловмисних завантажувачів на Rust, які працюють у пам’яті. У macOS інструкція вимагає виконати однорядкову команду bash, щоб завантажити «OpenClawBot» з репозиторію «dmg» від організації «puppeteerrr», що є варіантом AMOS, з підробленим запитом адміністративних прав для крадіжки файлів із папок (Документи, Завантаження, Робочий стіл).

Huntress виявила та повідомила GitHub про цей зловмисний репозиторій, і приблизно за 8 годин його закрили. Важливо зазначити, що навіть легальна версія OpenClaw містить конфігураційні файли з високою чутливістю (паролі, API-ключі), і якщо зловмисне ПЗ вже проникло у систему, ці файли також під загрозою крадіжки.

Поширені питання

Чому пошук Bing AI рекомендує зловмисне програмне забезпечення?

Зловмисники з’ясували, що достатньо просто розмістити зловмисний код на GitHub, щоб Bing AI автоматично піднімав його у пошукових результатах. Система оцінки довіри до репозиторіїв GitHub не здатна ефективно виявляти шкідливий контент, що дозволяє зловмисникам використовувати платформу для обману.

Як GhostSocks обходить MFA?

GhostSocks перетворює інфікований ПК у проксі-сервер, через який зловмисники можуть входити у викрадені облікові записи, використовуючи IP-адресу жертви. Оскільки поведінка входу виглядає звичайною з точки зору геолокації та мережі, MFA та антифрод-системи не визначають її як підозрілу.

Як визначити підроблений інсталятор OpenClaw?

Завантажуйте OpenClaw лише з офіційного репозиторію GitHub. Якщо під час інсталяції для macOS пропонується виконати bash-команду для завантаження з невідомого репозиторію, це дуже небезпечно. Не слід довіряти репозиторіям на GitHub безпосередньо — надійність платформи не гарантує безпечність програмного забезпечення.

Пов'язані статті

Крипто-взломи підживлюють дебати щодо токенізації на Волл-стріт

Volo Protocol Втрачає $3,5 млн у Sui-хаці, Береться Поглинати Збитки та Заморожує Кошти Хакерів

Французьку родину змусили переказати $820K в криптовалюті після збройного вторгнення в дім

Міністерство юстиції США запускає процес компенсацій для жертв шахрайства OneCoin: доступно понад $40M відшкодованих активів

AI16Z, ELIZAOS: авторів позивають через звинувачення у шахрайстві на $2,6 млрд; обвал токенів на 99,9% від піку

Повідомлення від SlowMist: Активне шкідливе ПЗ macOS MacSync Stealer, що націлене на користувачів криптовалюти