# ハッカーがベンチャー投資家を装い暗号通貨専門家を攻撃Moonlock Labのアナリストは、Web3開発者や暗号通貨専門家への大規模な攻撃を明らかにしました。ハッカーはベンチャー投資家を装い、LinkedInで犠牲者を見つけます。悪意のある者は専門家のプロジェクトを称賛し、協力を提案します。その後、偽のビデオ会議へのリンクを送り込み、コンピュータにウイルスを感染させます。## 正規ビジネスの幻想攻撃者は3つの架空の暗号資産ファンドを作成しました:SolidBit Capital、MegaBit、Lumax Capital。これらの組織のウェブサイトは信頼できるように見えます。そこには企業の歴史、投資ポートフォリオ、経営陣のリストが記載されています。社員の顔写真はニューラルネットワークによって生成されたものです。出典:Moonlock Lab。詐欺師はフェイクアカウントから専門家に連絡を取ります。彼らはこれらのファンドのトップマネージャーを名乗ります。会話は被害者の専門的な功績への賛辞から始まります。## ClickFixによる感染悪意のある者は迅速にやり取りをメッセンジャーに移し、ビデオ通話に招待します。犠牲者はCalendlyのリンクを受け取ります。そのリンクはZoomやGoogle Meetなどの正確なコピーサイトへリダイレクトされます。画面にはCloudflareの検証ウィンドウが表示されます。システムはチェックボックスにチェックを入れ、「ロボットではない」ことを確認させます。これがハッカーの技術「ClickFix」です。ボタンをクリックすると、悪意のあるコードがさりげなくクリップボードにコピーされます。サイトはタイマー付きのアニメーション付き指示を表示します。ユーザーはシステムターミナルを開き、コピーしたテキストを貼り付けてEnterを押すよう求められます。コードは自動的にOSを認識します:* **Windowsの場合**:メモリ内で直接隠されたプロセスを起動します。ウイルスはハードディスクにファイルを保存しないため、セキュリティシステムを回避できます。* **macOSの場合**:スクリプトはPythonの有無を確認し、必要なライブラリを密かにダウンロードし、システムに根付かせます。出典:Moonlock Lab。一部のケースでは、ハッカーはMac上の本物のZoomのインターフェースを完全にコピーしたアプリケーションを犠牲者に送信しました。このプログラムは認証ウィンドウを模倣し、パスワードを収集して詐欺師のTelegramボットに送信します。## 北朝鮮ハッカーとの関係偽サイトのアドレスは、米国ボストンのアナトリー・ビグダシュ名義で登録されています。専門家はこの人物の実在性に疑問を持っています。出典:Moonlock Lab。調査者は、UNC1069グループの手法と一致する点に気づきました。このグループは2018年から暗号プロジェクトをハッキングしています。Mandiantの分析者は以前、このグループを北朝鮮と関連付けていました。犯罪者は同じ構造の悪意のあるリンクや、フェイクビデオ通話を使った詐欺シナリオを採用しています。攻撃から身を守るために、専門家は相手のドメイン登録日を確認することを推奨します。正規のサービスは、本人確認や配信開始のためにコマンド入力を求めることはありません。外部リンクをクリックした段階で不審に気付くことができます。なお、2025年6月には、ベンチャー企業Hypersphereの投資パートナー、メフディ・ファルークが、偽のZoom通話を通じたフィッシング攻撃の被害に遭いました。

ハッカーがベンチャー投資家を装って暗号通貨の専門家を攻撃 - ForkLog:暗号通貨、AI、シンギュラリティ、未来

Moonlock Labのアナリストは、Web3開発者や暗号通貨専門家への大規模な攻撃を明らかにしました。ハッカーはベンチャー投資家を装い、LinkedInで犠牲者を見つけます。

悪意のある者は専門家のプロジェクトを称賛し、協力を提案します。その後、偽のビデオ会議へのリンクを送り込み、コンピュータにウイルスを感染させます。

正規ビジネスの幻想

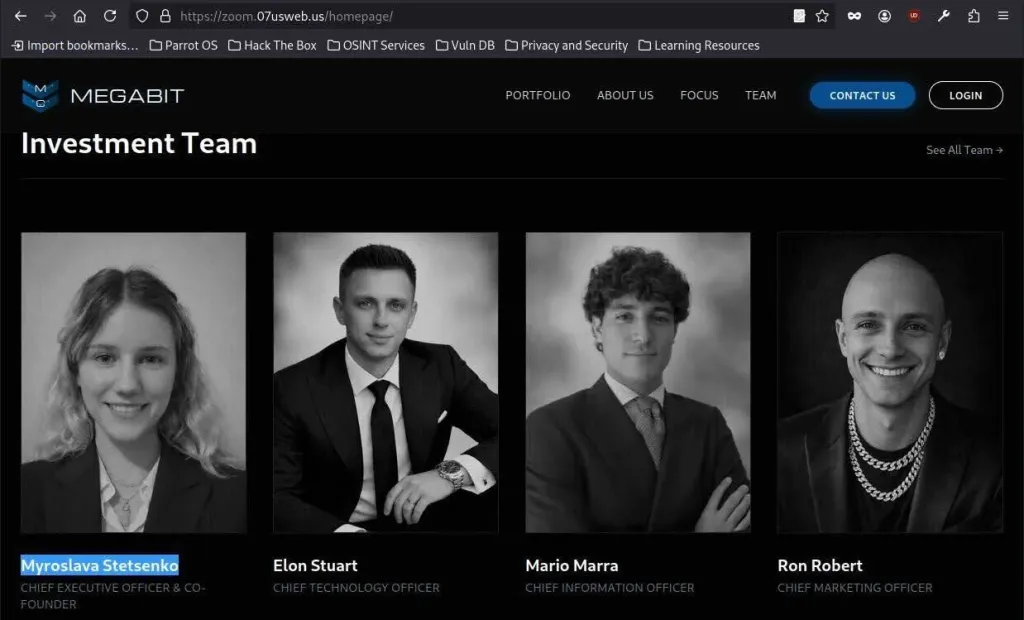

攻撃者は3つの架空の暗号資産ファンドを作成しました:SolidBit Capital、MegaBit、Lumax Capital。これらの組織のウェブサイトは信頼できるように見えます。そこには企業の歴史、投資ポートフォリオ、経営陣のリストが記載されています。社員の顔写真はニューラルネットワークによって生成されたものです。

ClickFixによる感染

悪意のある者は迅速にやり取りをメッセンジャーに移し、ビデオ通話に招待します。犠牲者はCalendlyのリンクを受け取ります。そのリンクはZoomやGoogle Meetなどの正確なコピーサイトへリダイレクトされます。

画面にはCloudflareの検証ウィンドウが表示されます。システムはチェックボックスにチェックを入れ、「ロボットではない」ことを確認させます。これがハッカーの技術「ClickFix」です。

ボタンをクリックすると、悪意のあるコードがさりげなくクリップボードにコピーされます。サイトはタイマー付きのアニメーション付き指示を表示します。ユーザーはシステムターミナルを開き、コピーしたテキストを貼り付けてEnterを押すよう求められます。

コードは自動的にOSを認識します:

北朝鮮ハッカーとの関係

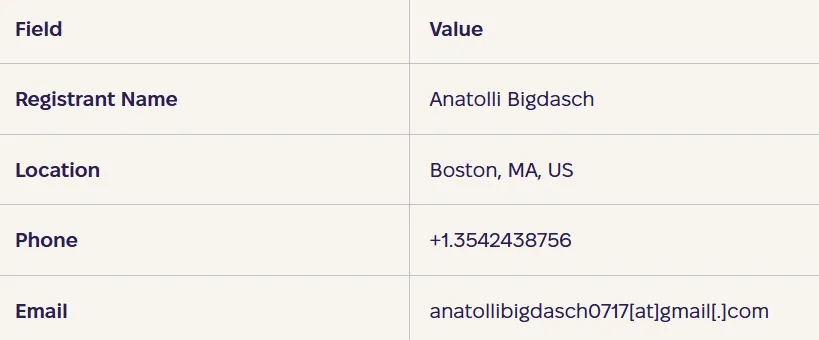

偽サイトのアドレスは、米国ボストンのアナトリー・ビグダシュ名義で登録されています。専門家はこの人物の実在性に疑問を持っています。

攻撃から身を守るために、専門家は相手のドメイン登録日を確認することを推奨します。正規のサービスは、本人確認や配信開始のためにコマンド入力を求めることはありません。外部リンクをクリックした段階で不審に気付くことができます。

なお、2025年6月には、ベンチャー企業Hypersphereの投資パートナー、メフディ・ファルークが、偽のZoom通話を通じたフィッシング攻撃の被害に遭いました。