¿Temes abrir la caja de Pandora? El modelo más potente de la historia de Anthropic ni siquiera se atreve a ser revelado públicamente

En el repositorio de código de OpenBSD hay una vulnerabilidad oculta desde hace 27 años. En FFmpeg hay una vulnerabilidad oculta desde hace 16 años; ese fragmento de código se había llamado más de 5.000.000 de veces antes de que se encontrara. Lo que sacó a la luz estas dos cosas no fue ningún investigador de primer nivel de ninguna plataforma de recompensas por vulnerabilidades, ni tampoco Google Project Zero. Fue un modelo de Anthropic aún no publicado al público, con el alias Claude Mythos Preview.

El 7 de abril, Anthropic anunció Project Glasswing. La acción en sí es muy sencilla: enviar Mythos Preview a una lista blanca. En la lista están AWS, Apple, Google, Microsoft, NVIDIA, Broadcom, Cisco, CrowdStrike, JPMorgan Chase, la Linux Foundation, Palo Alto Networks, y además unas 40 instituciones encargadas de la infraestructura crítica. Quienes estén fuera de la lista no pueden obtenerlo. Anthropic dijo explícitamente que, a corto plazo, no tiene planes de publicar públicamente este modelo.

Es la primera vez que un laboratorio de vanguardia decide bloquear voluntariamente lo mejor que tiene.

En los últimos dos años, el ritmo de publicación ha sido casi un reflejo condicionado. Cada cambio generacional de GPT, Gemini y Claude ha sido “publicar, observar y parchear”. La propia “política de expansión responsable” (RSP) de Anthropic, en esencia, también es un marco de compromisos: al alcanzar cierto umbral de capacidad, se aplican medidas de mitigación del nivel correspondiente y luego se continúa publicando. Glasswing no es el siguiente paso de ese marco, sino la primera excepción a ese marco. Un modelo que Anthropic ya ha juzgado como “no apto para publicarse siguiendo el proceso original” se extrajo de forma separada y solo se entrega al bando defensor.

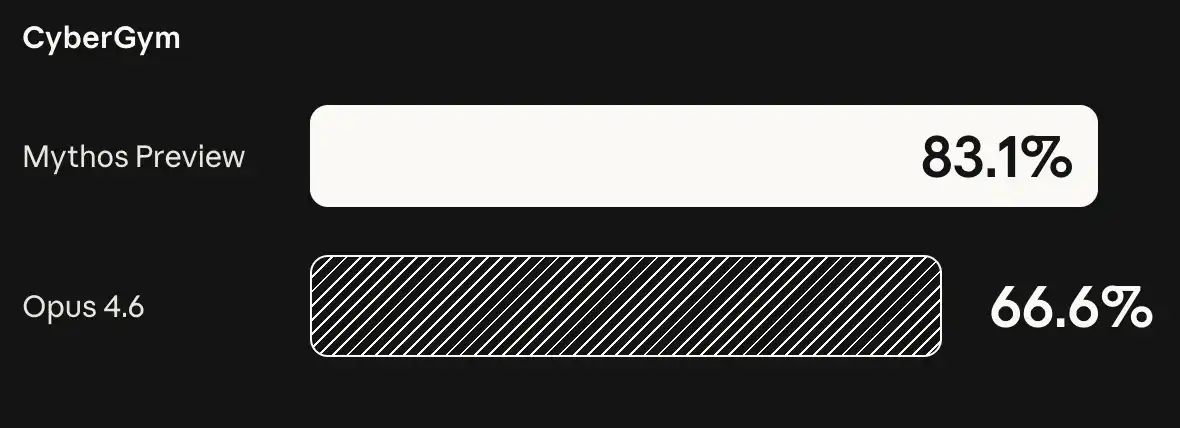

¿Qué logró Mythos Preview? La versión oficial dice “miles de vulnerabilidades 0-day, que cubren cada sistema operativo principal y cada navegador principal”. Más que los números, lo que explica el asunto es la amplitud de capacidades. La tasa de éxito de Claude 4.6 Opus en tareas como el desarrollo autónomo de vulnerabilidades se acerca a cero; es decir, hace seis meses, el modelo público más fuerte de Anthropic todavía ni siquiera podía hacer esa tarea. Mythos puede encadenar múltiples vulnerabilidades que no están relacionadas entre sí en una cadena de ataque completa; los casos de explotación del navegador en cuatro pasos ya han sido demostrados. Pasar de “casi cero” a “cadena de cuatro vulnerabilidades” no es una progresión generacional, es un salto.

En el lado de los mantenedores ya se ha notado. Greg Kroah-Hartman, del kernel de Linux, y Daniel Stenberg, autor de curl, recientemente también han dicho públicamente lo mismo: en el último año, los informes de seguridad generados por IA pasaron de “nivel spam” a “reales, de alta calidad y que no se pueden ignorar”. Aumenta la cantidad de informes que reciben los proyectos de código abierto y también sube la calidad; sin embargo, no ha aumentado la mano de obra de los mantenedores. Este es el sufrimiento que el lado defensivo ya venía afrontando. La acción de Anthropic solo ha llevado esa inquietud difusa a la luz.

Merece la pena fijarse en la lista blanca en sí. Los “tres grandes” de la nube (AWS, Google, Microsoft), tres empresas de hardware (Apple, NVIDIA, Broadcom), dos fabricantes de equipos de red (Cisco, Palo Alto Networks), una empresa de seguridad de endpoints (CrowdStrike), una infraestructura de código abierto (Linux Foundation) y un banco. En la lista solo hay un banco: JPMorgan Chase.

Esto no es una distribución aleatoria de cupos. Lo que hace Anthropic es dibujar un mapa del tipo “si no se defiende, se viene abajo todo”. La gran mayoría del código del mundo se ejecuta en el stack de estas empresas; la gran mayoría del dinero del mundo pasa por las cuentas de una de esas. La lógica de la lista blanca no es “quién lo necesita más”, sino “quién, si cae, activará primero a todos”. Fuera de la lista, Anthropic también asigna 4 millones de dólares a organizaciones de seguridad de código abierto. El dinero se da a la mano de obra y el modelo se da a la capacidad; juntas, se resume en una frase: para los mantenedores, durante unos meses.

El lenguaje de Anthropic es más directo que la propia lista. En su comunicado, la empresa escribe: “Dado el ritmo del desarrollo de la IA, estas capacidades no permanecerán a largo plazo en manos de los participantes que se dedican a desplegar seguridad”. Justo después añade: “Para defender la infraestructura global de redes, podría ser necesario un plazo de varios años”.

Hay que mirar estas dos frases juntas. Anthropic considera que la ventana de tiempo en la que el modelo se filtrará o se replicará es corta, mientras que la ventana de tiempo en la que el bando defensor puede parchear los fallos para dejarlos limpios es larga. Todo el significado de Glasswing está precisamente entre esas dos diferencias de tiempo. Con un primer movimiento controlado, se intercambia una ventana de parches de unos meses hasta un año.

Este asunto también tiene una dimensión de Washington. Anthropic mantiene una comunicación continua con el gobierno de Estados Unidos sobre las capacidades de Mythos Preview; al mismo tiempo, tiene una disputa no resuelta con el Departamento de Defensa de Estados Unidos sobre el alcance del uso de la IA militar. Por un lado, una empresa rechaza usar el modelo para ciertos fines militares; por otro lado, de forma proactiva envía este modelo al Linux Foundation y a los equipos de seguridad de Apple. No hay contradicción entre esas dos cosas: son dos caras del mismo criterio. Anthropic está definiendo “para qué se puede usar este modelo”, en lugar de dejar el poder de definición en manos del usuario.

Lo más inusual de Glasswing no es lo que hizo, sino cuándo lo hizo. Antes, las empresas de IA demostraban su valía publicando. Ahora, Anthropic decide demostrarlo con el “no lanzamiento”. Un laboratorio de vanguardia bloqueando activamente su producto más fuerte, y afirmando que no es por razones comerciales, no porque la alineación no esté terminada, no porque lo exija la regulación, sino porque, por su propio cálculo, el calendario de apertura ya no alcanza el calendario de reparación.

Durante los próximos meses, lo que habrá que vigilar no es Mythos Preview en sí, sino cuántas de las vulnerabilidades que surjan en ese modelo por parte de unas 50 instituciones de la lista blanca serán parcheadas. En el siguiente paso habrá que ver si otros laboratorios de vanguardia harán lo mismo. Si lo hacen, en una industria que marca el ritmo con “apertura, iteración y apertura” aparecerá por primera vez una acción de “bloquear primero y luego ver”. Si no lo hacen, Anthropic será quien se quede en la entrada, con las llaves en la mano y mirando el reloj.

Haz clic para conocer sobre el reclutamiento de Lützong BlockBeats

Te damos la bienvenida a unirte a la comunidad oficial de Lützong BlockBeats:

Grupo de suscripción de Telegram: https://t.me/theblockbeats

Grupo de Telegram: https://t.me/BlockBeats_App

Cuenta oficial de Twitter: https://twitter.com/BlockBeatsAsia